Quand la RPA s’invite dans la chaîne d’approvisionnement

La promesse du RPA est d’automatiser les tâches répétitives effectuées par les collaborateurs pour abaisser les coûts de production et redéployer leurs...

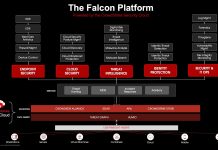

CrowdStrike enrichit sa plateforme Falcon de fonctions CNAPP de protection avec ou sans agent

CrowdStrike, le spécialiste de la cybersécurité, dévoile les nouvelles fonctions centrées sur l'adversaire dans sa plateforme CNAPP (Cloud Native Application Protection Platform).L’objectif...

Les ingénieurs logiciels aimeraient avoir plus de temps pour des taches à forte valeur...

Un rapport réalisé par Retool and Wakefield a permis de découvrir comment les ingénieurs gagnent du temps et augmentent leur productivité. Mais...

Cyrius, le nouveau coach cybersécurité des collaborateurs veut démocratiser les formations aux « gestes qui...

Parmi les compétences que devront acquérir les collaborateurs, les « gestes barrière » de la cybersécurité figurent en première place des préoccupations des décideurs. La...

Les responsables de la chaîne d’approvisionnement se tournent vers les données et les technologies...

En adoptant des stratégies innovantes pour la résilience et la durabilité de leur chaîne d’approvisionnement, les décideurs espèrent améliorer leur résilience, et...

Le travail hybride est moins plébiscité en France que dans le reste du monde

Selon une étude de Cisco, le travail hybride a amélioré le bien-être des collaborateurs à travers le monde, mais moins en France....

DECT-2020 NR, une norme innovante pour l’IOT, décentralisée, sans infrastructure et autonome

Cette récente technologie radio développée en 2020, portée par le fournisseur de réseaux IoT finlandais Wirepas, s’adresse aux réseaux maillés massifs de...

La direction financière face à la transformation numérique des entreprises

Selon l’observatoire ETI-PME 2022, le profil prépondérant parmi les DAF (directeur administratif et financier) reste celui qui structure la donnée collectée grâce...

Citrix muscle son offre DaaS et y adjoint un service de contrôle des accès...

Pouvoir accéder à son poste, quel que soit l’environnement, c’est ce que propose Citrix Daas. Anciennement Citrix Virtual Apps and Desktops Service,...

Supervision IT : Centreon Cloud est à présent disponible sur AWS

Annoncée lors du Centreon Summit 2021, Centreon Cloud est une nouvelle plateforme de supervision informatique en mode SaaS. Après une phase bêta en...