Le rapport de Salt Security sur la sécurité des API révèle une augmentation des attaques de 681% au cours des 12 derniers mois. Malgré une collaboration qui s’améliore entre les DevOps et les équipes de sécurité, trop d’entreprises n’ont pas mis en place une stratégie adaptée.

Le « State of API Security, T1 2022 » note un fort décalage entre l’intérêt des entreprises pour ces interfaces, voire une stratégie API-First, et leurs négligences en matière de sécurité informatique.

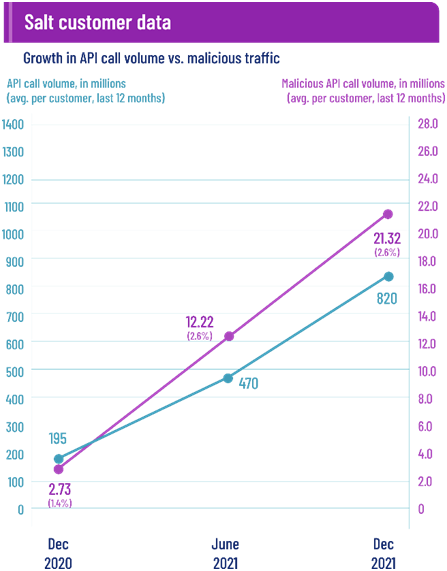

Établissant une synthèse à partir des réponses à différents questionnaires et des données empiriques issues de la plateforme cloud SaaS de Salt, ce rapport note que le nombre de tentatives visant ses clients de Salt, bloquées par sa plateforme, s’est envolé.

Le trafic malveillant visant les API a ainsi bondi de 681%, alors que le trafic total des API est en progression de 321%. Dans ce contexte, 62% des sondés ont reconnu avoir ralenti le déploiement d’une nouvelle application en raison d’inquiétudes liées à la sécurité des API.

Et logiquement, plus les organisations proposent des API, plus les failles se multiplient. Tout DSI sait que la précipitation est mauvaise conseillère en matière de protection. Mais les résultats de cette étude donnent le tournis !

La quasi-totalité (95%) des entreprises interrogées ont indiqué qu’un incident API est survenu au cours des 12 mois. Également observée, une augmentation de la fréquence des attaques : ils sont 12% à faire face à une moyenne de 500 attaques par mois, si ce n’est plus.

Malgré ce contexte inquiétant, ces organisations sont toujours mal préparées face à ces événements.

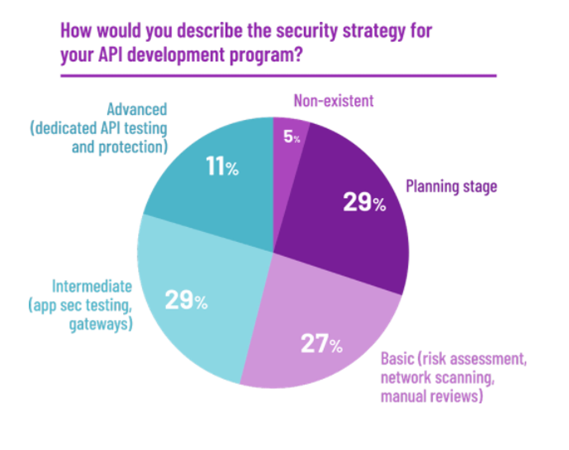

La preuve, un tiers indiquent qu’aucune stratégie de sécurité des API n’est mise en place. Cette vulnérabilité présente de sérieux risques pour les activités des entreprises : innovation ralentie, baisse de la confiance chez les consommateurs et efforts de modernisation minés.

Paradoxalement, parmi les diverses inquiétudes, 40% des professionnels interrogés évoquent la sécurité comme principale préoccupation. L’insuffisance des investissements dans la sécurité en pré-production est en tête (22%), tandis que 18% des sondés se disent d’abord inquiets de l’incapacité du programme à répondre de façon adéquate à la sécurité du runtime ou de la phase de production.

Le manque de moyens disponibles pour l’élaboration des critères et de la documentation est la principale inquiétude chez 19% des personnes interrogées.

En dépit d’une médiatisation importante des incidents de sécurité et des demandes des professionnels du secteur, qui plaident pour une meilleure protection des API, la majorité des entreprises n’a pas adopté une stratégie de sécurité efficace.

Parmi les sondés, 34% n’ont aucune stratégie en place, et un peu plus du quart (27%) n’a déployé qu’une stratégie élémentaire. Seuls 11% d’entre eux disposent d’une stratégie avancée qui inclut une protection et des tests API dédiés. Résultat, trop de failles ne sont pas corrigées rapidement, comme le rappelle une étude de NTT.

Mais sont-elles efficaces ? Encore largement dépendantes des outils traditionnels de sécurité et de gestion des API, tels que les pare-feux d’application web (WAF) et les passerelles API, « de nombreuses organisations semblent se bercer d’illusions quant à leur sécurité », note Salt.

Au vu du pourcentage de sondés (95%) ayant enregistré un incident de sécurité API au cours de l’année écoulée, le fait que 55% d’entre eux se reposent sur des alertes issues des passerelles et que 37% ont recours à des WAF pour identifier les attaquants est révélateur d’un écart des capacités.

En matière de sécurité des API, le recours aux analyses de l’historique des événements (45%) s’avère tout aussi inefficace : le temps d’analyser les journaux, les hackeurs sont déjà loin avec les données convoitées.

Les conclusions du rapport suggèrent en outre que les écarts de budget et de compétences jouent un rôle dans ce manque de préparation. De fait, le manque d’expertise ou de ressources (35%) et les contraintes budgétaires (20%) sont les premiers obstacles à la mise en place d’une stratégie de sécurité des API.