DAF 4.0 : en quoi la technologie constitue la ligne directrice pour accompagner ce...

Le rôle du DAF se complexifie pour devenir plus stratégique. Le DAF du futur doit embrasser pleinement son rôle en tant que partenaire stratégique...

BlackBerry ajoute l’XDR à sa solution gérée de détection et de réponse

Faisant suite à son partenariat avec Exabeam, l’éditeur de logiciels d’analyse de la sécurité Fusion XDR et Fusion SIEM, BlackBerry annonce l’extension...

Cisco annonce vouloir acquérir Isovalent pour renforcer ses capacités open source de sécurité et...

Cisco a annoncé son intention d’acquérir Isovalent, une entreprise spécialisée en open source, connue pour le développement d’eBPF et de Cilium. L’eBPF (extended Berkeley...

Veritas 360 Defense rassemble les technologies de plusieurs éditeurs pour proposer une protection multicouche...

360 Defense de Veritas rassemble les technologies de plusieurs éditeurs pour proposer une protection « extensible » à la demande.

Veritas, acteur de la gestion...

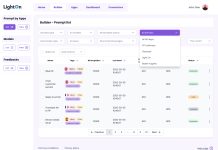

LightOn lance son API pour Paradigm, sa plateforme d’intégration de l’IA générative pour les...

LightOn, l’entreprise française spécialisée dans l’intelligence artificielle pour les entreprises, a récemment annoncé la disponibilité de l’API de Paradigm, sa plateforme conçue pour déployer...

Gestion des identités : JumpCloud enrichit sa solution d’une fonction passwordless et de la...

JumpCloud ajoute de nouvelles fonctionnalités à sa plateforme d’Open Directory pour renforcer la sécurité des accès et l’expérience utilisateurgrâce au passwordless. La solution améliore...

Quand une bonne gouvernance de l’information permet aux professionnels de la finance de gagner...

L’ECM et la gestion de l’information sont indiscutablement des sujets stratégiques pour l’ensemble des entreprises et acteurs publics. En effet, une bonne...

Grâce à Mist AI, Juniper combine l’IA et l’EVPN/VXLAN pour créer des réseaux de...

Depuis l’acquisition de Mist Systems en 2019, Juniper s’est efforcé de mettre en place une offre complète de gestion des réseaux de campus en...

AWS lance EC2 Capacity Blocks pour ML, une nouvelle façon de consommer des capacités...

AWS a annoncé la disponibilité d'un nouveau modèle de consommation pour ses clients qui souhaitent exécuter des charges de travail d'apprentissage automatique (ML) sur...

Le reconditionné décolle, confirmant le succès des modèles d’affaires axés sur le réemploi et...

Bien plus qu’une simple réussite commerciale, le succès du marché des produits électroniques reconditionnés représente un indicateur clair de l’évolution des mentalités vers une...