Selon le dernier rapport de Nozomi Networks Labs, les wipers et les botnets IoT dominent le paysage des menaces. Les secteurs de la fabrication et de l’énergie sont les plus menacés.

Au premier semestre 2022, la guerre entre la Russie et l’Ukraine, la multiplication des équipements connectés et les botnets IoT ont eu le plus fort impact sur les menaces visant les systèmes de contrôle des processus industriels (ICS)

Le dernier rapport de sécurité OT et IoT de Nozomi Networks Labs confirme la sophistication des cyberattaques et la multiplication des opérations ciblant des industriels.

Depuis le début de l’invasion de l’Ukraine par la Russie en février 2022, les chercheurs de Nozomi Networks Labs ont observé l’activité de plusieurs types d’acteurs malveillants, notamment des hacktivistes, des APT étatiques et des cybercriminels.

Botnet IoT

Son Labs a également repéré un usage intensif de wipers, ainsi que de l’apparition d’un variant d’Industroyer, nommé Industroyer2, conçu dans le but de détourner le protocole IEC-104, couramment utilisé dans les environnements industriels.

Toujours au premier semestre 2022, l’activité des botnets IoT s’est intensifiée et complexifiée. Nozomi Networks Labs a mis en place une série de honeypots destinés à attirer ces robots malveillants et à en capter l’activité afin d’en savoir plus sur la manière dont ils ciblent l’Internet des objets.

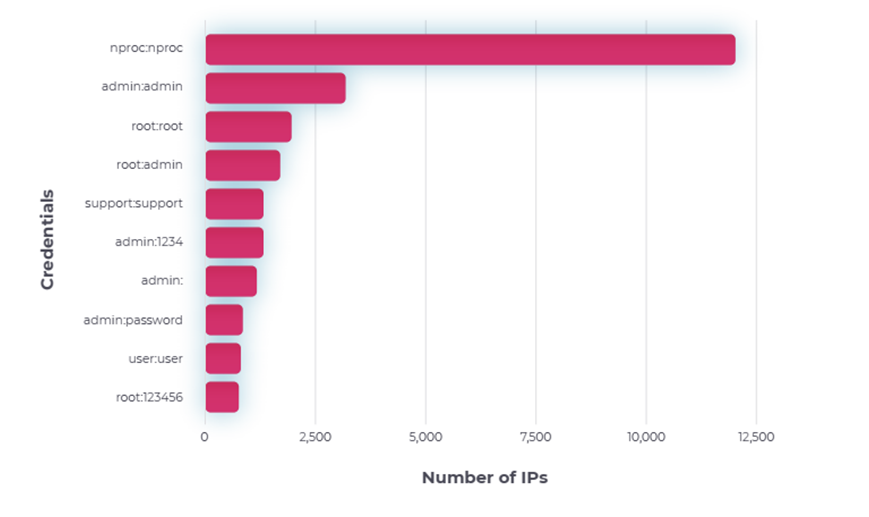

Les analystes de Nozomi Networks Labs ont ainsi exprimé des préoccupations croissantes autour de la sécurité des mots de passe codés « en dur » et des interfaces Internet servant à l’identification des utilisateurs.

Par ailleurs, cette étude constate encore une fois que les mots de passe par défaut sont rarement modifiés. Pour les cybercriminels, cette lacune est une aubaine surtout que le login/mot de passe est nproc/nproc ou admin/admin…

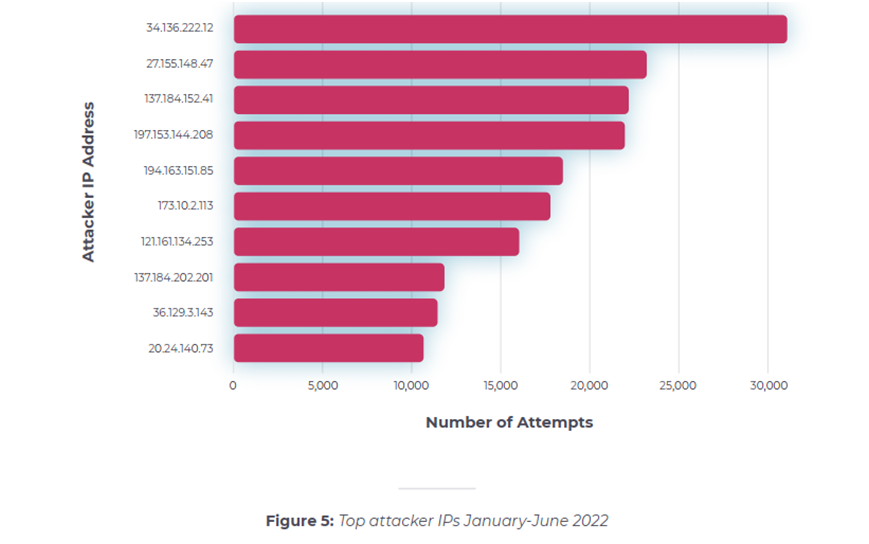

De janvier à juin 2022, les honeypots de Nozomi Networks ont permis les découvertes suivantes :

- Mars a été le mois le plus actif, au cours duquel ont été collectées près de 5000 adresses IP distinctes de cyberattaquants.

- Les plus nombreuses de ces adresses IP se situent en Chine et aux États-Unis.

- Les identifiants root et admin sont les plus fréquemment ciblés et exploités selon diverses méthodes par des acteurs malveillants afin d’accéder à l’ensemble des commandes et comptes utilisateurs.

Vulnérabilités en hausse

En matière de vulnérabilité, les secteurs de la fabrication et de l’énergie demeurent les plus exposés, suivis par la santé et le commerce. Au premier semestre 2022 :

- La CISA (Cybersecurity and Infrastructure Security Agency) a rendu publics 560 CVE, un nombre en recul de 14 % comparé au second semestre 2021. De nombreuses failles IoT ont été constatées, ce qui oblige les fournisseurs à multiplier la mise à disposition de correctifs.

- Le nombre de fabricants touchés a augmenté de 27 %.

- Le nombre de produits touchés est lui aussi en hausse, de 19 % par rapport au second semestre 2021.

« Cette année, le paysage des cybermenaces s’est complexifié », commente Roya Gordon, Research Evangelist en sécurité OT et IoT chez Nozomi Networks. « De nombreux facteurs, notamment la multiplication des équipements connectés, la sophistication des acteurs malveillants ou encore l’évolution des motifs des attaques accentuent le risque de piratages de données ou de cyberattaques physiques. »