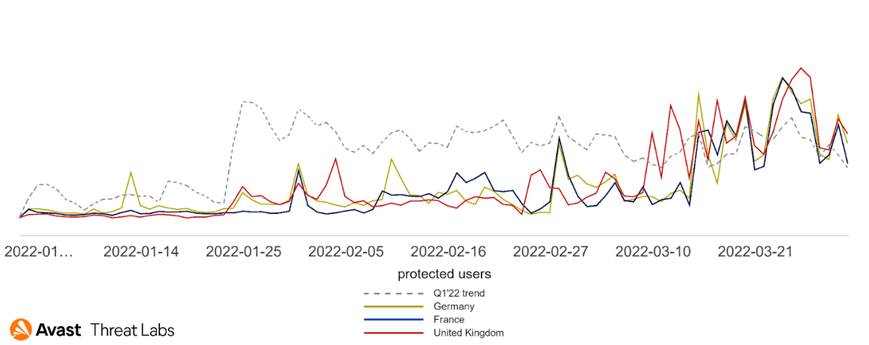

Même si le nombre d’attaques a diminué depuis l’invasion russe de l’Ukraine, la situation cybersécuritaire n’en est pas moins préoccupante. Dans son rapport trimestriel sur l’état de la menace, Avast fait part de la découverte d’un des plus grands réseaux de botnets-as-a-service dans le monde.

L’étude du spécialiste de la lutte cyberbraque les projecteurs sur plusieurs événements marquants : la guerre en Ukraine a quelque peu redistribué les cartes et réorienté les activités de certains groupes. Même si la menace venant de Russie semble marquer le pas, rappelons que le pays est cyberattaqué de toutes parts en réponse à son agression, les limiers d’Avast font état d’activités redoublées contre l’Ukraine.

Ils braquent les projecteurs sur plusieurs trouvailles : un groupuscule APT qui serait d’origine russe et qui s’en prend à des utilisateurs basés en Ukraine ; des outils DDoS sont exploités pour contrer des sites russes, tandis que des attaques par rançongiciels ciblent des entreprises en Ukraine. Il en ressort par ailleurs que des gangs cybercriminels sont affectés par le conflit armé, entraînant un léger déclin des rançongiciels en circulation et l’interruption temporaire du programme Raccoon Stealer, conçu pour dérober des informations.

En France, les ingénieurs d’Avast ont observé une augmentation de 58 % du minage de cryptomonnaies (cryptomining), ceci entre le dernier trimestre 2021 et le premier trimestre 2022. Selon Avast, cela est principalement dû à la tendance continue et croissante à utiliser divers mineurs web exécutant du code javascript dans le navigateur de la victime et à son insu. Ils ont aussi remarqué des pics d’escroqueries au support technique, ciblant les utilisateurs en France à la fin du premier trimestre 2022.

Des attaques comme prémices à la guerre

Ainsi, les prémices de la guerre ont été remarqués dès avant le début de celle-ci, car juste avant le début de la guerre, le laboratoire des menaces d’Avast a repéré plusieurs cyberattaques, supposément lancées par des groupuscules APT russes. L’activité de l’un d’eux, Gamaredon, a augmenté rapidement dès la fin février en quête de victimes intéressantes à des fins d’espionnage. Le groupe a diffusé ses maliciels auprès d’une large audience comprenant des consommateurs. Un rançongiciel, appelé Hermetic Ransom, a été mis en circulation sans doute par un groupuscule APT. Avast a mis à disposition un outil de déchiffrement des données pour le contrer.

Les chercheurs ont également repéré des pages web, parmi lesquelles celles d’un site de prévisions météo, qui contenaient dans leurs lignes le code permettant de perpétrer ces attaques, en se servant du navigateur de l’utilisateur sans son consentement. Ce type d’attaques a connu un déclin vers la fin du trimestre. Un botnet vendu comme un service fut utilisé pour une campagne DDoS en mars, en lien avec le groupuscule Sodinokibi (REvil) spécialiste des rançongiciels. En outre, les auteurs du maliciel se sont servis de la guerre pour diffuser leurs programmes, notamment des chevaux de Troie d’accès à distance (RAT), envoyés en pièce jointe de courriels supposés contenir des informations importantes au sujet du conflit armé.

Une légère baisse des attaques par rançongiciels

Du côté des appareils mobiles, les pirates ont changé de tactique pour diffuser des logiciels publicitaires et piéger leurs victimes avec des arnaques au SMS surtaxé. Une arnaque qui continue de faire des victimes. Si la plate-forme de téléchargement Google Play Store a servi par le passé de tremplin, des pirates utilisent désormais des fenêtres pop-up et les notifications de navigateurs pour diffuser leurs applications malveillantes auprès du grand public.

Les experts du laboratoire des menaces d’Avast ont également noté la baisse légère (-7 %) des attaques par rançongiciels dans le monde entier au premier trimestre 2022, comparé au quatrième trimestre 2021. Un phénomène imputé à la guerre en Ukraine, d’où sont originaires de nombreux exploitants de rançongiciels et leurs affiliés. Le nombre d’attaques avec demande de rançon a ainsi enregistré une baisse pour le second trimestre consécutif. Au quatrième trimestre 2021, cette baisse est attribuée à la collaboration entre nations, agences gouvernementales et fournisseurs de logiciels de sécurité, qui ont ensemble traqué les auteurs et exploitants de rançongiciels. Les autres causes possibles de ce déclin peuvent être l’arrêt des activités en février du groupuscule Maze, l’un des plus actifs et fructueux en matière de rançongiciels. Vient ensuite la tendance confirmée de gangs spécialistes des rançongiciels qui se focalisent désormais sur des cibles choisies et de plus grande envergure, au lieu d’arroser à tout va.