Trois-quarts des équipes de sécurité seraient submergées par un trop grand nombre d’outils.

Gigamon, acteur des outils d’observabilité, publie une étude internationale portant sur plus de 1000 responsables IT et sécurité. Ce prestataire spécialisé met certes en avant et sans surprises, le rôle de la catégorie d’outils qu’il commercialise mais l’étude est instructive sur les impacts et les vecteurs d’une attaque réussie. L’optimisme prévaut pour 54 % des répondants sur leurs capacités à identifier les menaces dans leur infrastructure de cloud hybride.

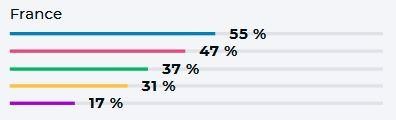

A la question « Comment avez-vous pu détecter la fuite de données ? », les réponses montrent que les équipes ne sont informées qu’après les premières conséquences des attaques. Trop tard. Notamment, 47 % disent que les utilisateurs ne pouvaient plus accéder aux applications et 37 % ont enregistré une baisse de performances. Bien noter, les 31 % de réponses qui mentionnent la demande de rançon, soit après que les pirates aient troué le rideau de défense. Après la bataille.

En 2024, les dépenses mondiales en termes de sécurité numérique devraient atteindre le montant colossal de 215 milliards de dollars avec une efficacité qui ne semble pas à la hauteur des investissements. Dans les environnements de cloud hybride de plus en plus complexes, les pirates multiplient les attaques sous le radar des équipes de sécurité et

65 % des personnes interrogées estiment que leurs solutions existantes ne sont pas au niveau.

Le cloud hybride, un environnement complexe difficile à sécuriser

Le cloud hybride suppose une bonne protection des échanges de données entre le cloud public et le cloud privé et il serait donc considéré comme une priorité par 85 % des membres du conseil d’administration. Mais au vu des résultats récurrents des diverses études que nous publions dans IT SOCIAL ce problème complexe ne semble pas correctement adressé.Plus précisément, les trois-quarts des personnes interrogées admettent que la visibilité

est-ouest (latérale) est plus importante pour la sécurité du cloud que la visibilité nord-sud. Pour rappel, la sécurité est-ouest concerne le flux de données entre les serveurs à l’intérieur d’un datacenter et la sécurité nord-sud désigne le trafic entrant ou sortant, hors des centres de données publics et privés. Seules 40 % des organisations auraient une visibilité sur le trafic est-ouest, contre 48 % en 2023. Un chiffre en baisse et préoccupant.

Une bonne partie du flux de données est chiffrée ce qui introduit un faux sentiment de sécurité car de nombreuses études montrent que 93 % des attaques par malware se cachent dans le trafic chiffré des données. Pour autant, 76 % des personnes interrogées par Gigamon sont convaincues que celui-ci est sécurisé.

Un chiffre qu’il convient de recouper tant il parait important, 69 % des RSSI déclarent avoir du mal à détecter les menaces chiffrées. Mais identifier correctement les menaces n’est pas la seule inquiétude, trois-quarts des responsables de la sécurité estimant que leurs équipes sont noyées sous la pléthore des diverses solutions dont ils disposent.