Les 14 effets de coût d’une cyberattaque

Les études d’impact des cyberattaques sont généralement centrées sur les coûts financiers directs. Ces derniers ne sont cependant que la partie émergée de l’iceberg....

GDPR – RGPD : décryptage à l’usage des entreprises et des organisations publiques

Nul n’est censé ignorer la loi ! Ce célèbre adage s’applique au GDPR (General Data Protection Regulation), appelé RGPD (Règlement général sur la protection des...

Gestion des identités et des accès dans le cloud, le Magic Quadrant IDaaS du...

La gestion des identités et des accès (IAM) s’impose en incontournable de toute stratégie de sécurité. Mais son modèle de consommation évolue, il devrait...

Mieux répondre aux menaces avec une approche End-to-End

Micro Focus et HPE Software ont fusionné leurs activités afin de constituer un nouveau Micro Focus, désormais 7ème éditeur mondial de logiciel.

En réunissant le...

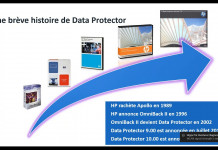

Webinar Gestion de l’Information: Data Protector

Combiner efficacement sauvegarde ET restauration de données

Comment s’assurer que les données sauvegardées pourront être restaurées en toute sécurité ?

Comment mixer protection des données et...

Les dépenses en IT seront en hausse de 6,2 % en 2021, les entreprises...

Après une baisse en 2020, les dépenses informatiques devraient rebondir en 2021. Tablant sur un endiguement de la pandémie grâce aux vaccins,...

Gouvernance des identités : maîtrisez les droits et accès de vos utilisateurs

Savez-vous exactement « qui a accès et à quoi » au sein de votre système d’information ? Cette question cruciale reste un défi, surtout...

Gouvernance de l’information : Anonymisez vos données structurées

Votre entreprise possède des applications stockant et manipulant des données personnelles dans des bases de données Oracle, SQL, DB2 ...

Avec l’arrivée du RGPD mais...

Webinar Gouvernance de l’Information : Secure Content Management

Cartographie de vos données dans un contexte de plus en plus régulé

Un des principaux prérequis, dans le cadre d’une analyse de risque, est d’identifier...

Webinar Gouvernance de l’Information : Connected MX (Mobility Extended)

Sauvegarde vs. Synchronisation : comment protéger vos données personnelles sur vos PC ?

Les cadres d’entreprises sont la cible privilégiée des hackers. Les virus (de...