Classique des classiques, le phishing reste indémodable comme technique permettant d’infiltrer un SI ou de récupérer des identifiants/mots de passe. La dernière enquête de GreatHorn, spécialisé dans la sécurité du courrier électronique n’incite pas être optimiste…

Les attaques de phishing n’ont jamais cessé. Mais depuis la pandémie, leur intensité a redoublé. L'enquête 2020 sur les attaques de phishing de GreatHorn s’appuie sur les réponses de 317 professionnels de l'informatique et de la cybersécurité aux États-Unis.

Principale conclusion : plus de la moitié des personnes interrogées ont déclaré que leur entreprise avait constaté une augmentation des attaques de phishing depuis le début de la pandémie.

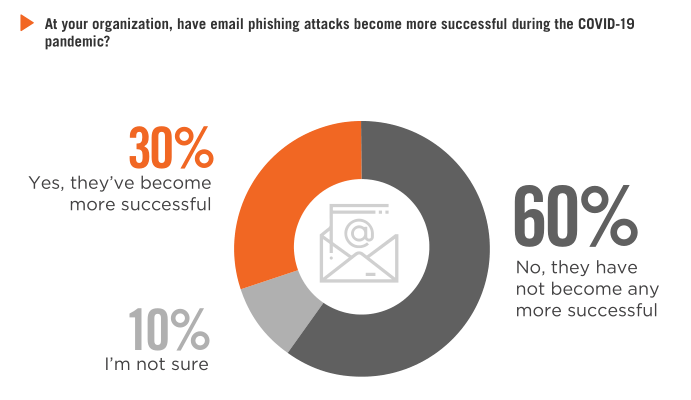

Un tiers a déclaré que les attaques étaient devenues plus efficaces depuis janvier.

Les professionnels indiquent bloquer ou constater 1 185 attaques de phishing par mois, soit une moyenne de 40 par jour. Ils estiment que seulement 6 % des attaques de phishing aboutissent à une violation.

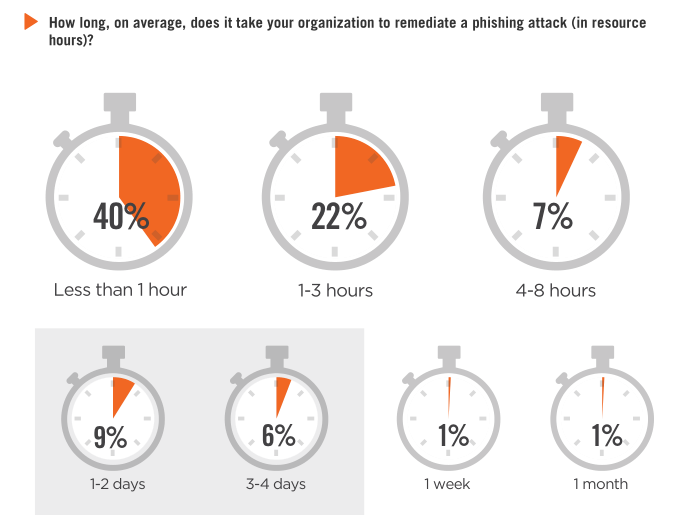

Selon GreatHorn, les équipes informatiques s'améliorent pour gérer les attaques de phishing ; elles réagissent plus rapidement qu'avant la pandémie. 40 % des personnes interrogées ont déclaré qu'il fallait moins d'une heure pour traiter ce genre d’attaque, tandis que 15 % seulement ont déclaré qu'il fallait entre un et quatre jours.

Cependant, un tiers (36 %) craint que tous les employés ne soient pas capables de repérer et d'éviter une attaque de phishing par e-mail en temps réel. En outre, 38 % des répondants ont déclaré qu'au cours de l'année dernière, une personne de leur organisation a été victime d'une attaque de phishing.

Selon cette enquête, l'âge des collaborateurs n’a pas de rapport avec une « sensibilité » à être trompé par ce type d’attaque. La majorité (62 %) des professionnels ayant participé à cette étude ont déclaré que la probabilité d'être victime d'une attaque de phishing est la même, quel que soit l'âge.

Plus surprenant, car on considère à tort que l’employé lambda est souvent le « maillon faible », près de la moitié des personnes interrogées ont déclaré qu'elles pensaient que leur PDG ou leurs dirigeants seraient plus susceptibles de faire face à des attaques d'hameçonnage. 56 % ont déclaré que les cadres seraient les principales cibles, tandis que 51 % ont indiqué que les salariés débutants seraient les plus visés.

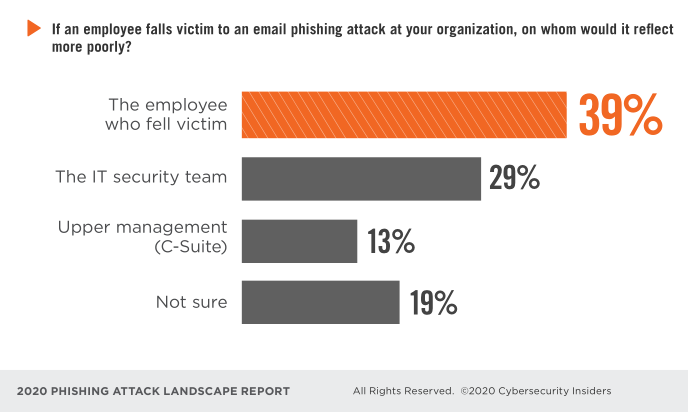

En ce qui concerne le blâme pour avoir été victime d'une attaque de phishing, près de 40 % ont déclaré qu'elle « rejaillissait mal sur l'employé », tandis que 29 % ont déclaré que ce piratage impliquait aussi l'équipe de sécurité informatique.

La sensibilisation au piratage étant considérée comme l’une des solutions les plus efficaces pour limiter les risques, plus de 75 % des personnes interrogées ont déclaré que leur organisation organisait de telles formations.

Mais les sessions ont loin d’être récurrentes. Un tiers organise des séminaires une fois par an et 30 % en organisent tous les trimestres. Mais leur efficacité (peut-être due à cette faible fréquence…) est remise en cause : 36 % des personnes interrogées ont déclaré qu'elles n'étaient pas sûres que leurs collègues seraient capables de repérer et de supprimer un courriel d'hameçonnage.

Malgré l'augmentation des attaques de phishing, 51 % des personnes interrogées ont déclaré que leur budget de sécurité était resté le même tout au long de la pandémie.

« Avec une part aussi importante de ces attaques qui aboutissent, le temps perdu pour y remédier peut avoir un impact négatif sur la productivité et la rentabilité. À l'heure actuelle, il est plus important que jamais que les entreprises fournissent à leurs employés les connaissances et les outils nécessaires pour reconnaître et repousser les attaques de phishing », a déclaré Kevin O'Brien, PDG de GreatHorn.