Le nombre de vulnérabilités découvert sur les réseaux et équipements est resté constamment élevé sur durant cinq dernières années, selon un rapport mondial de NTT.

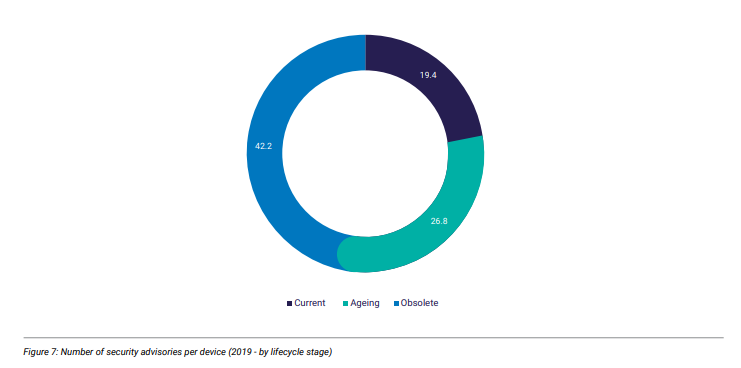

L'étude « 2020 Global Network Insights Report » de NTT constate une augmentation du nombre de vulnérabilités par catégorie d'équipements d'infrastructure de réseau., allant de 12,5 % et 44,0 %. Le plus inquiétant est que pour certaines failles aucune solution n'est disponible, surtout s’il s’agit d’équipements vieillissants.

Pour NTT, l’intégration de logiciels tiers dans les réseaux et dans les plates-formes de contrôle augmente la surface d’attaque. Compromettre l'équipement réseau permettrait à un attaquant non seulement de modifier le micrologiciel et la configuration de l'appareil, mais également de rediriger ou de modifier le trafic.

Mais les organisations n'appliquent pas régulièrement de correctifs aux systèmes/micrologiciels. Très peu d'entreprises ont une gestion claire et précise des patchs de sécurité.

« Même celles qui le font ne parviennent souvent pas à mettre en œuvre, de manière cohérente, des politiques de sécurité sur leur infrastructure de réseau », lit-on dans ce rapport. Résultat, NTT pointe une augmentation notable des vulnérabilités des réseaux. Cette tendance devient particulièrement problématique dans le secteur industriel.

C'est généralement une question de temps, pas de coût. Si l'appareil est couvert par un service de maintenance ou d'assistance ou une extension de garantie, c'est gratuit pour le mettre à jour et le corriger.

Mais, l'appareil doit être complètement redémarré pour pouvoir installer la ou les mises à jour. Par conséquent, au cours des dernières années, de nombreux fournisseurs ont mis en place des mécanismes de mise à niveau moins perturbateurs pour encourager les entreprises à effectuer des mises à jour plus fréquentes.

L'adoption par un plus grand nombre de fournisseurs d'infrastructures de la méthode agile, la gestion des correctifs devient une exigence essentielle pour :

- réduire le nombre de vulnérabilités dans un environnement ;

- fournir les corrections logicielles nécessaires qui sont traitées par mises à jour de versions.

Dans ce contexte, NTT rappelle quelques règles essentielles :

- Interdire l'utilisation de tout protocole en texte clair pour le transfert de données à travers le réseau ou pour la gestion de l'infrastructure ;

- Utiliser des mots de passe forts et centraliser le dispositif d’authentification et gestion ;

- Et dans la mesure du possible, utiliser les dernières versions des logiciels.