Les fichiers de compétences (skill) deviennent des actifs critiques que personne ne gouverne encore

Quand une expertise devient un objet transmissible, modifiable et déployable à la demande, les cadres classiques de la propriété intellectuelle, de la gestion...

Baromètre CDRT 2026 : les intégrateurs télécoms français face à la pression des hyperscalers...

Les intégrateurs et opérateurs de télécoms ont longtemps tenu leur position sur la maîtrise du réseau local, de la voix et de la connectivité....

Le ROI-MPACT de l’AGIT propose une méthodologie multicapitaux de mesure du ROI de la...

Les entreprises engagées dans des démarches de sobriété numérique disposent d'indicateurs opérationnels, mais peinent à en traduire la valeur dans un langage que les...

Automatisation industrielle, la couche de contrôle perd sa primauté au profit des plateformes de...

L'automatisation industrielle entre dans une phase de recomposition qui redistribue les positions concurrentielles et redessine les architectures d'achat. Selon le rapport Industrial Automation: From...

Les règles de messagerie Microsoft 365, nouvel outil de persistance furtive après compromission de...

La prise de contrôle d'un compte Microsoft 365 ne se traduit pas toujours par un déploiement de logiciel malveillant ou une exfiltration immédiate de...

Les opérateurs télécoms entrent dans l’ère de l’IA, mais la création de valeur exige...

Le secteur des télécommunications affiche ses meilleurs résultats boursiers depuis des années. Pourtant, selon le Telco Value Creators Report 2026 de Boston Consulting Group,...

Dans les organisations en pointe, le marketing ne fonctionne plus sans IA

Pendant plus d’une décennie, les directions marketing ont intégré des briques d’automatisation issues du numérique, des plateformes de gestion de campagnes aux outils d’analyse...

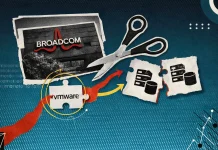

Après le choc Broadcom, le marché de la virtualisation se réorganise autour de trois...

L'acquisition de VMware par Broadcom pour 61 milliards de dollars a reconfiguré le marché de la virtualisation d'entreprise en quelques trimestres. Dix mille partenaires...

Messageries chiffrées, comment le FBI a contourné Signal sans avoir à casser le chiffrement

Lors d’un procès fédéral tenu au Texas, un agent du FBI a révélé la méthode utilisée pour récupérer des messages échangés sur Signal depuis...

Pure players contre plateformes, ce que la stratégie Llama/Muse révèle sur la structuration du...

Le marché des LLM s'organise sur une ligne de fracture entre pure players, qui vendent de l’inférence en API, et les acteurs plateforme, qui...