Mots clés Authentification

Mot clé: Authentification

Identity Bridge de CyberArk étend la sécurité des identités à tous les comptes, y...

CyberArk, acteur dans le domaine de la sécurité des identités et de la gestion des accès à privilèges, vient d’annoncer le lancement d’Identity Bridge,...

Les mots de passe ne sont pas assez robustes

Selon Verizon, au cours des 10 dernières années, les identifiants volés ont été impliqués dans près d’un tiers (31 %) de toutes les violations...

La fin des mots de passe n’est pas pour demain

Les passkey (clé d’accés) permettent, via un code PIN, l’analyse d’un code barre ou des données biométriques, de remplacer les mots de passe traditionnels...

Passkeys : la voie vers une authentification d’entreprise résistante au phishing

Dans le paysage en constante évolution de la cybersécurité, les organisations sont confrontées au défi de protéger leurs actifs numériques et leurs données sensibles....

« Les cybercriminels masquent leurs activités en utilisant des binaires et des outils légitimes », John...

À l’occasion de la publication du rapport « The Bite from Inside : The Sophos Active Adversary Report », nous avons interrogé John Shier, field CTO...

Authentification des contenus

Interview de Fabien Aufrechter, VP chez Vivendi, réalisé lors de l'évènement Tech Show Paris 2024

Vivendi a dû faire face à la montée de...

La plupart des RSSI anticipent un rôle accru de l’IA lors des attaques

La moitié des responsables sécurité estiment que la majorité des cyberattaques au cours des 12 derniers mois utilisent des technologies d'IA, selon une étude...

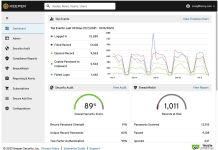

Keeper Security lance un tableau de bord de gestion des risques

Keeper Security, le spécialiste des solutions de cybersécurité basées sur les principes de Zero Trust et de Zero Knowledge, a récemment enrichi sa console...

L’identité numérique s’impose progressivement en Europe

La lutte contre la cybercriminalité, la fraude ou le blanchiment d’argent va, notamment, s’appuyer sur l’initiative européenne d’identité numérique EUDI. Une solution grâce à...

Signaturit lance la signature électronique qualifiée avec vérification d’identité et preuve de vie intégrées

Signaturit Group, la legaltech européenne pour la gestion et la sécurisation des transactions numériques, annonce le lancement de sa nouvelle solution de signature électronique...