- Livres blancs par thématique

- Cloud hybride

- Livres blancs par fournisseur

- Cloudflare

- Cybersécurité

- Livres blancs Cloudflare

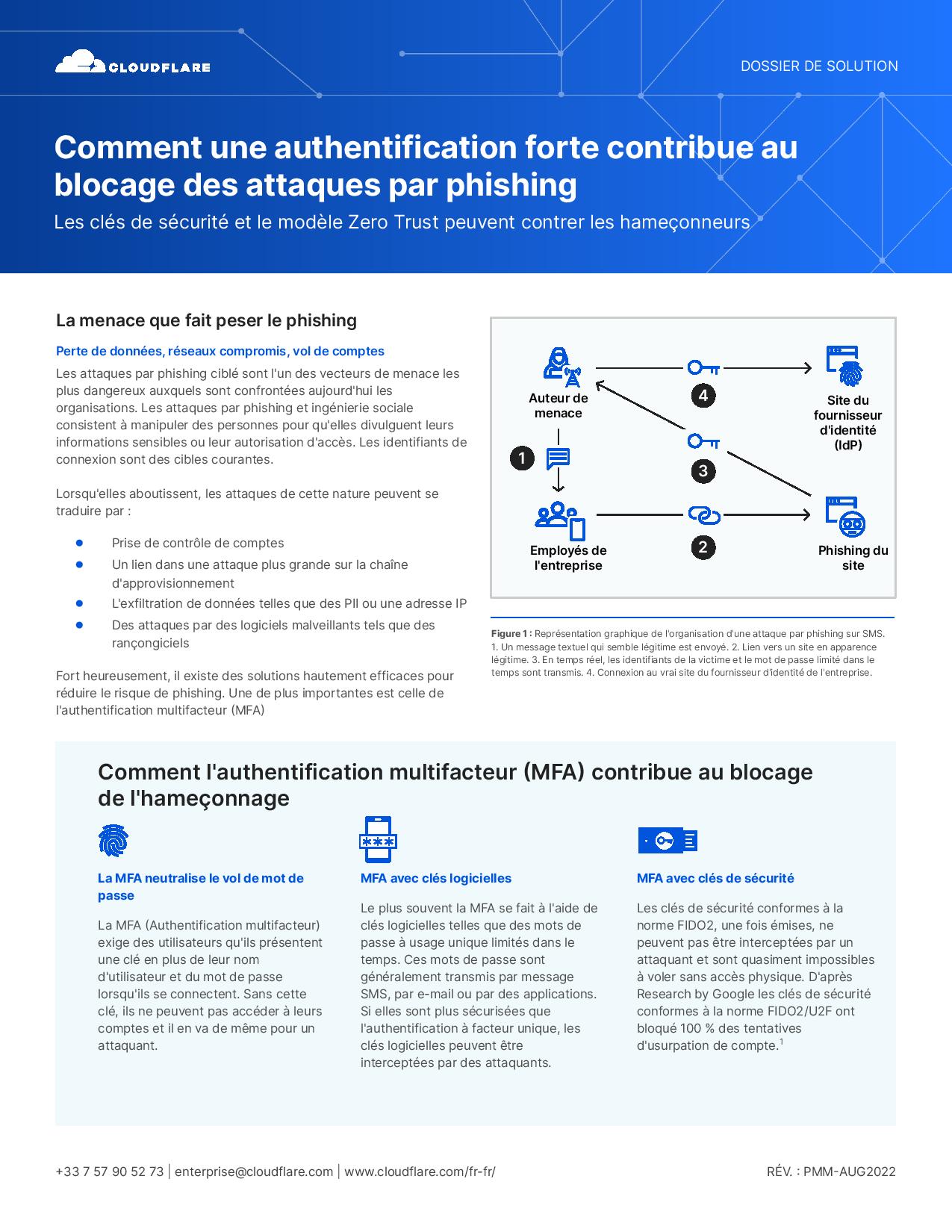

Livres blancs par thématique Cybersécurité Comment une authentification forte contribue au blocage des attaques par phishing

Recevez notre newsletter quotidienne comme 40,000 décideurs IT et digital : articles de fond, actualités, interviews, tribunes…