Du point de vue de la cybersécurité, la robotisation des processus apporte une nouvelle surface d’attaque attrayante, grâce aux accès privilégiés des robots aux applications. En utilisant des identifiants volés, un attaquant peut reprogrammer le ou les robots pour des tâches dévastatrices, et sans être détecté.

D’un point de vue commercial, l’automatisation robotisée de processus ou RPA promet d’être une voie rapide vers plus d’efficacité, comme l’ont été les applications de gestion électronique de documents en leur temps. La différence entre GED et RPA se concrétise par l’utilisation de technologies cognitives dans la seconde, telles que le traitement du langage naturel et l’apprentissage machine pour permettre une automatisation plus complexe.

Les organisations adoptent le RPA pour automatiser les processus d’entreprise, des finances, des ressources humaines, de la fabrication et des services à la clientèle. Mais, d’après une enquête de Forrester la mise à l’échelle de l’entreprise s’avère plus complexe que prévu, « une grande majorité de clients a du mal à mettre en œuvre les initiatives d’automatisation cognitive. Les principales raisons sont les difficultés liées à l’élaboration des analyses de rentabilité, à la gouvernance, à l’alignement organisationnel et à l’absence d’un cadre culturel pour la gestion de l’automatisation ». Ceci sans compter le volet sécuritaire.

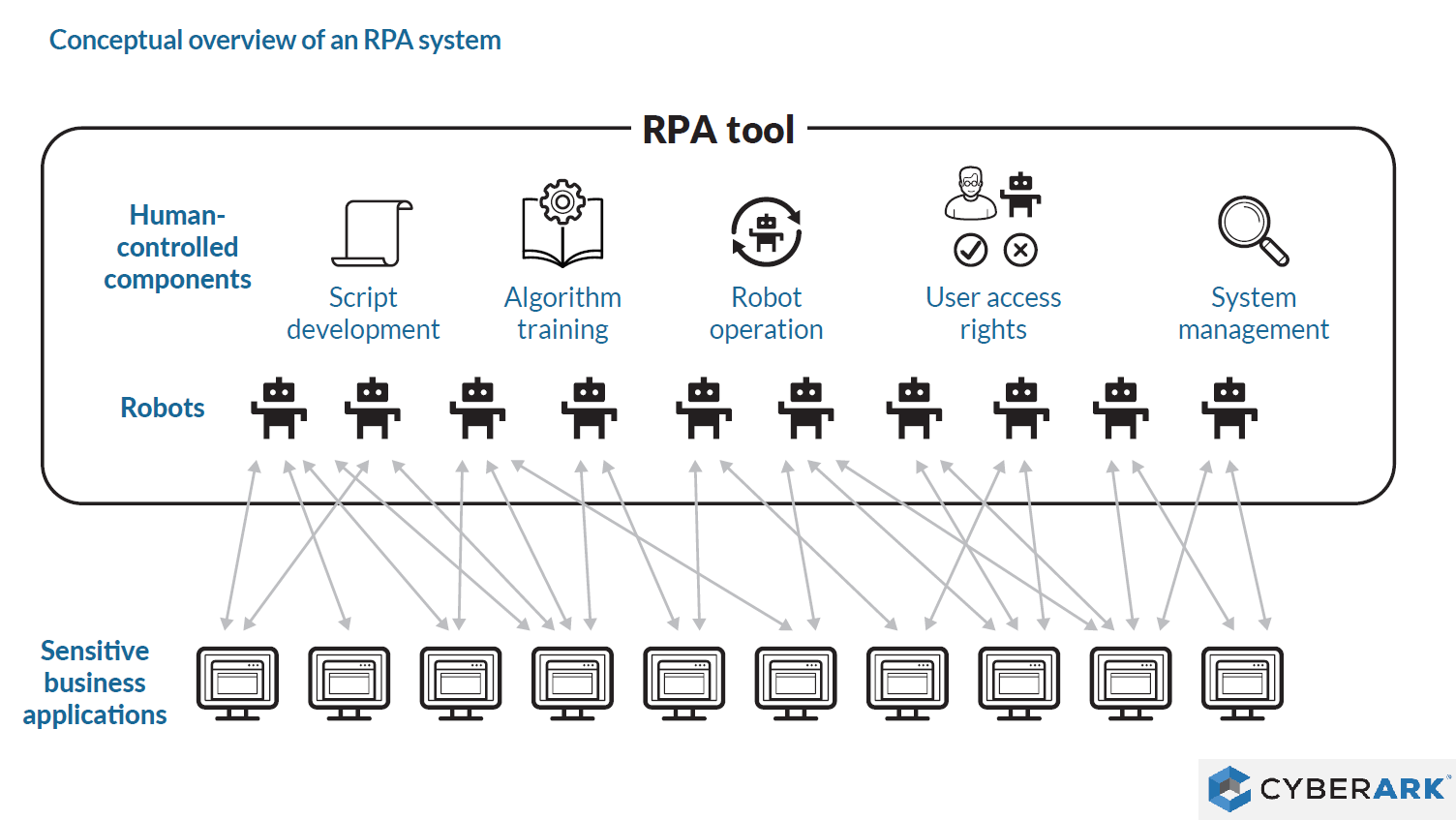

Les robots bénéficient d’un large accès aux applications

En effet, « d’un point de vue sécuritaire, le RPA propose une nouvelle surface d’attaque », prévient Cyberark dans son enquête The CISO View Insights : Securely Scaling RPA Initiatives, conduite par le cabinet de recherche indépendant Robinson Insight. « Avec comme principale préoccupation la prolifération des accès privilégiés, les robots, et par extension les humains qui les contrôlent, bénéficient souvent d’un large accès à un une variété d’applications commerciales très sensibles ».

Dans un processus automatisé, les applications ou « robots » interagissent avec les interfaces utilisateur des applications commerciales. Le RPA requiert moins de compétences techniques que les méthodes d’automatisation qui utilisent des API. En outre, il est possible d’automatiser davantage de fonctions par le biais d’une interface utilisateur que par le biais d’API. « Le résultat est que le RPA permet une automatisation relativement rapide pour un plus grand nombre de processus commerciaux », explique le rapport.

Les robots peuvent être reprogrammés facilement…

En d’autres termes, il suffit d’avoir accès à une application pour compromettre tout un système. « Le RPA présente de grands avantages, mais aussi de grands risques, prévient Olivier Perrault, RSSI chez Orange Business Services. Beaucoup de pouvoir est concentré dans le système RPA. S’il n’est pas bien géré, un attaquant pourrait être en mesure d’organiser le sabotage de toute l’entreprise avec un seul système ».

Pour un attaquant en quête d’accès, la collection d’identifiants attribués aux robots est une cible très attrayante. Avec ces identifiants volés, il peut facilement reprogrammer un robot et utiliser tous les droits d’accès à des fins malveillantes. « Un robot chargé de distribuer des logiciels pourrait être reprogrammé pour envoyer des logiciels malveillants à la place. Ou encore, un robot qui traite les commandes des clients pourrait être reprogrammé pour transmettre la base de données des clients à l’attaquant », affirme le rapport. Pire encore, l’infiltration avec des identifiants volés peut demeurer indétectée.

… et faire beaucoup de dégâts rapidement

Un agresseur qui prend le contrôle d’un robot hautement privilégié pourrait rediriger les actions du robot pour :

- exfiltrer, détruire ou modifier des données sensibles,

- arrêter ou détourner les opérations,

- saboter le système d’information,

- rediriger les paiements,

- armer le robot pour distribuer des logiciels malveillants,

- exécuter des attaques en déni de service,

- …

« Quelles que soient les tâches reprogrammées, le robot les fera rapidement », affirme le rapport. On ose à peine imaginer les ravages que peuvent faire plusieurs robots reprogrammés.

« Avec le RPA, il est essentiel d’inclure la sécurité dès le départ, car une fois que le cheval est sorti de l’étable, il sera beaucoup plus difficile de le ramener sous contrôle. Conseille Dawn Capelli, vice-président de la sécurité mondiale et RSSI chez Rockwell Automation. Il faut créer une structure de gouvernance qui inclut la sécurité pour toutes les initiatives RPA, afin d’évaluer si les infrastructures existantes, les rôles d’accès et les contrôles de processus sont suffisants pour soutenir chaque initiative ».

Source : CyberArk