Depuis quelques années déjà, les pirates ont répliqué avec succès les règles du commerce légal sur le darkweb. C’est le cas d’AceCryptor, un malware de chiffrement découvert en 2016, partie intégrante de dizaines de familles de maliciels. Le but de ce type de logiciels de brouillage ou d’obfuscation, le terme anglais, est de soustraire les infostealers (application de vol d’informations critiques) à la vigilance des outils de prévention des attaques.

« Pour les auteurs de malwares, il est difficile de protéger leurs créations contre la détection. Les outils de chiffrement constituent leur première couche de défense. Même si les pirates peuvent créer et maintenir leurs propres outils de chiffrement, il leur est compliqué de les maintenir à jour pour les rendre indétectables. La demande pour ce type de protection a donné naissance à de multiples offres de services. » explique Jakub Kaloč, le chercheur chez ESET qui a analysé AceCryptor.

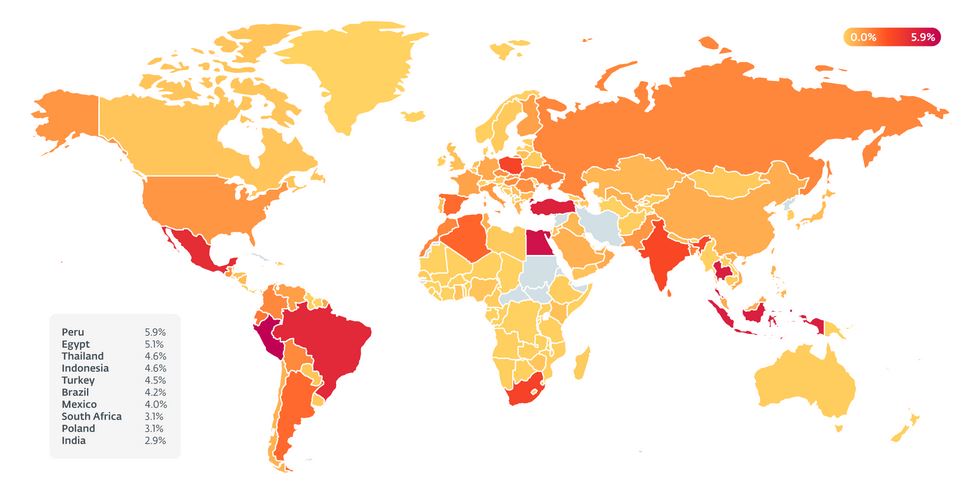

Eset, qui publie régulièrement des analyses sur AceCryptor, indique que 40 000 détections ont été enregistrées en deux ans ce qui représente plus de 10 000 occurrences par mois. Il s’agit donc d’une menace à prendre au sérieux car AceCryptor cache les infostealers qui volent les données secrètes de cartes bancaires et autres informations sensibles, transmettent des fichiers ou même volent de la cryptomonnaie. Ci-dessous, la diffusion d’AceCryptor dans le monde.

De nombreuses techniques et variantes pour échapper à la détection

Eset a regroupé les familles de logiciels malveillants parmi lesquels figurent SmokeLoader, RedLine Stealer, RanumBot, Raccoon Stealer, STOP ransomware, Amadey, Fareit, Pitou, Tofsee, Taurus, Phobos, Formbook, Danabot, Warzone, et bien d'autres encore. Il ne s’agit que des plus connus et des plus répandus des maliciels empaquetées par AceCryptor.En 7 ans, AceCryptor s’est déployé sous de multiples variantes pour échapper lui-aussi aux détections. Ce malware se répand à l’aide d’un loader (chargeur) et d’une fonction de téléchargement, plus complexes que ceux d’un infostealer comme RedLine. Eset estime qu’il est possible que certains malwares voleurs de données contiennent des fonctionnalités encore plus avancées. La fonction d’obfuscation (ou brouillage) évite la détection sur les disques, mais elle n’est pas suffisante pour échapper aux détections en mémoire.

La surveillance des activités des fournisseurs de conteneurs en tant que service (CaaS) tels qu'AceCryptor est utile pour les acteurs de la cybersécurité pour surveiller les logiciels malveillants. Ainsi, la détection des logiciels d’obfuscation par les outils de sécurité identifie les nouvelles menaces comme RedLine Stealer apparu pour la première fois au premier trimestre 2022 et qui intégrait AceCryptor dès le début.