Durant le premier semestre 2021, le volume des attaques de phishing a augmenté de 22 % par rapport à la même période de l'année dernière, révèle PhishLabs. Différentes techniques sont employées pour développer rapidement des sites de phishing.

« Les personnes malveillantes continuent d'utiliser le phishing pour subtiliser des informations personnelles ou sensibles et elles développent des moyens plus sophistiqués », explique John La Cour.

« Cela dit, il est intéressant de signaler la baisse significative de mai à juin 2021. Nous allons continuer d’analyser pour savoir s’il s’agit d’une tendance qui va dans la bonne direction… ou si les attaquants ont simplement pris des congés », précise le directeur technique de PhishLabs.

Mais il y a fort à parier que les campagnes de phishing reprendront prochainement et que les entreprises constateront un déluge permanent…

Comme toujours, les cybermalveillants profitent de l’actualité (comme la pandémie) et des tendances. La dernière analyse de PhishLabs pointe un intérêt des cyberattaquants pour la crypto. Cette catégorie a connu une augmentation des attaques de phishing 10 fois plus importante que durant le trimestre précédent en 2021.

Ils se font passer pour des entreprises de cryptomonnaies afin de tromper les clients. PhishLabs note en particulier une combinaison d'attaques d'usurpation d'identité de marques, de dirigeants et d'employés. Elle a représenté la moitié (54,7 %) de toutes les attaques sur les réseaux sociaux visant le secteur des cryptomonnaies.

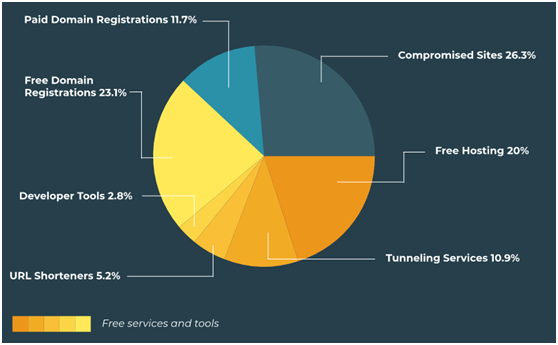

PhishLabs a noté qu’au premier trimestre, 23,1 % des sites de phishing ont profité de services d'enregistrement de domaines gratuits. Ces services permettent aux particuliers d'enregistrer gratuitement un nouveau nom de domaine.

Une fois le domaine enregistré, il peut être dirigé vers un site hébergeant du contenu de phishing. Il convient également de noter que les services d'enregistrement de domaines gratuits ont été utilisés deux fois plus souvent que les services d'enregistrement de domaines payants au premier trimestre.

Autre constat : l'utilisation d'outils de développement en ligne. Les développeurs les utilisent pour écrire, tester et déployer du code dans des environnements en ligne sans avoir à mettre en place leur propre infrastructure.

« Beaucoup de ces outils de développement ont des options gratuites qui peuvent être utilisées pour créer et déployer des sites de phishing sur des URL publics. Les outils de développement ont été utilisés dans 2,8 % des sites de phishing au premier trimestre », note PhishLabs.

Micorosft 365, une cible évidente

Le phishing de Microsoft 365 (ex-Office 365) est la principale menace de messagerie pour les utilisateurs d'entreprise. La moitié des attaques par vol d'identifiants, au cours du deuxième trimestre, visaient de tels comptes.

Le rapport de PhishLabs montre également que les acteurs de la menace ciblent de plus en plus les comptes utilisés pour l'authentification unique (SSO). 45 % des sites de phishing ciblaient des comptes couramment utilisés pour le Single Sign-On.

L'augmentation continue des attaques SSO suggère que les cybercriminels reconnaissent que la compromission d'un compte utilisé pour le SSO peut leur donner accès à beaucoup plus de comptes secondaires qui font confiance au compte SSO pour l'authentification.

« Une approche approfondie combinant la technologie, l'éducation des utilisateurs et les processus opérationnels est nécessaire pour combattre cette tendance, » recommande PhishLabs.