Trellix prévoit une intensification de l'hacktivisme et des cyberattaques géopolitiques en 2023. L’augmentation du nombre d’adolescents et de jeunes adultes engagés dans la cybercriminalité ne devrait pas se calmer l’année prochaine.

Trellix, spécialiste de la cybersécurité et pionner dans la détection et de la réponse étendues (XDR), a publié aujourd'hui son rapport annuel de prévision des menaces pour 2023.Pour 2023, le Advanced Research Center Trellix prévoit les menaces suivantes :• Géopolitique et conflits en zones grises : le contexte géopolitique mondial va continuer à favoriser l’émergence de campagnes de désinformation et de cyberattaques en 2023.

• L’hacktivisme prend le devant de la scène : des groupes d'individus jusqu’ici peu organisés, mais ralliés à une cause commune sont susceptibles d’exprimer leur colère sous forme de cyberattaques et créer d’importances perturbations se faisant.

Le gang Lapsus$ : des ados

• Le boom des vulnérabilités logicielles : les professionnels en cybersécurité et les chercheurs en sécurité intensifiant leur étude des bibliothèques et des cadres logiciels sous-jacents. une augmentation des attaques exploitant les vulnérabilités au sein des chaînes d'approvisionnement exploitant des logiciels tiers est à prévoir.

• Augmentation de l'activité des cybercriminels adolescents : une augmentation du nombre d’adolescents et de jeunes adultes engagés dans la cybercriminalité est à prévoir pour 2023, qu'il s'agisse d'attaques à grande échelle contre des entreprises et des gouvernements ou de délits mineurs visant la famille, les amis, des pairs et des inconnus.

Depuis la fin de l'année 2021, un jeune de 16 ans aurait dirigédes piratages réussis d'organisations internationales comme Microsoft, NVIDIA, Oktaet Samsung sous le couvert du gang Lapsus$.

• Diminution de la précision de l'attribution basée sur le code : l'externalisation de la création et de l'exploitation des logiciels malveillants, la diversification de leur développement et l'utilisation de fuites de code source vont continuer de rendre de plus en plus difficile l'attribution des cybermenaces à des acteurs spécifiques.

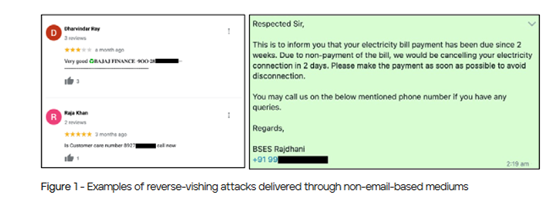

• L'intensification de la collaboration entraîne une augmentation du phishing. Il est à prévoir que les attaques par hameçonnage via les applications de communication / collaboration communément utilisées par les entreprises comme Microsoft Teams, Slack et autres vont se multiplier. Trellix insiste aussi sur le« Reverse vishing », une redondance du vishing (hameçonnage vocal) où les victimes potentielles sont appelées à froid par les attaquants.

Le numéro de téléphone peut être fourni auxvictimes dans le cadre d'un e-mail, d'un SMS, etc. impliquant une notification urgente, telle qu'une transaction bancaire ou l'annulation d'une commande, ce qui oblige la victime à appeler le numéro mentionné.

Jusqu'à récemment, les attaquants utilisaient principalement les vecteurs d'attaque traditionnels du courrier électronique, tels que les pièces jointes et les URL. comme les pièces jointes et les URL pour diffuser des logiciels malveillants ou récolter desinformations d'identification.

« Dans ce type d'attaques, les produits de sécurité se concentrent sur l'analyse de la pièce jointe/URL et fournissent une détection en fonction du résultat de l'analyse. Le« Reverse vishing » représente un défi pour les entreprises de sécurité, car les techniques d'analyse basées sur les vecteurs d'attaque traditionnels ne sont pas adaptées à de tels cas », prévient Trellix.