Les « Account Takeover Attacks » (ATO) impliquent l’utilisation de robots pour tenter d’accéder sans autorisation à des comptes d’utilisateurs et d’en prendre le contrôle par le biais de techniques de credential stuffing et de credential cracking, ce qui entraîne un vol d’identité numérique et des pertes considérables pour les organisations.

Selon Aite Group, les pertes liées au vol d’identité devraient atteindre 635,4 milliards de dollars en 2023. Si le nombre d’attaques continue d’augmenter, la croissance est moins importante que les années précédentes, malgré une hausse considérable de 77 % et 86 % en janvier et février, respectivement.

Les mois de mai et d’octobre ont également connu une augmentation des attaques par rapport à 2022 (56 % et 25 %) selon le dernier « Bad BotReport » d’Imperva. L’année civile 2023 s’est terminée avec moins d’attaques.

Les mois de mai et d’octobre ont également connu une augmentation des attaques par rapport à 2022 (56 % et 25 %). L’année civile 2023 s’est terminée avec moins d’attaques.

Prolifération des applications mobiles

Le mois d’août 2022 a connu le plus grand nombre d’attaques de ces deux dernières années. Cette augmentation est probablement due à une hausse de 70 % des violations de données au niveau mondial à cette période, comme indiqué dans le rapport de l’année dernière.Les attaques de prise de contrôle de compte ciblant les API représentent 44 % de toutes les attaques ATO enregistrées par Imperva, contre 35 % l’année dernière. L’adoption généralisée des API, due à la prolifération des applications mobiles et web, en a fait un point d’entrée attrayant pour les attaquants cherchant à compromettre les comptes d’utilisateurs.

Cependant, la mise en œuvre de mesures de sécurité est difficile en raison de la complexité des environnements informatiques modernes et de la nature interconnectée des plateformes en ligne.

Par conséquent, les cybercriminels exploitent les vulnérabilités des API d’authentification pour obtenir un accès non autorisé aux comptes d’utilisateurs. Ils utilisent des techniques telles que le bourrage d’informations d’identification, les attaques par force brute ou l’abus d’API.

Les services financiers : une cible privilégiée

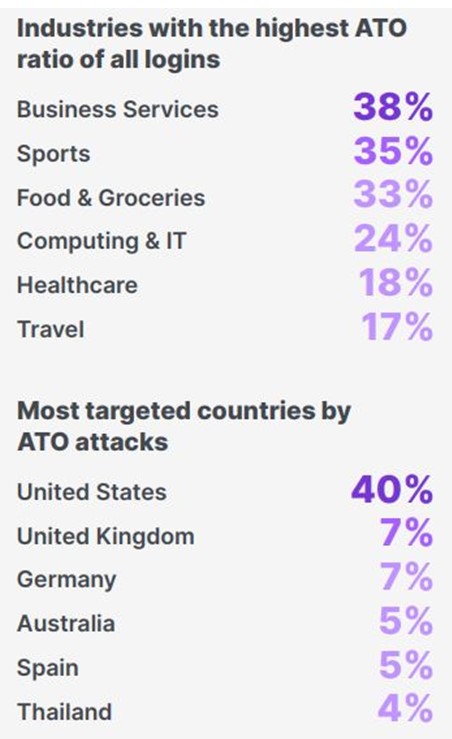

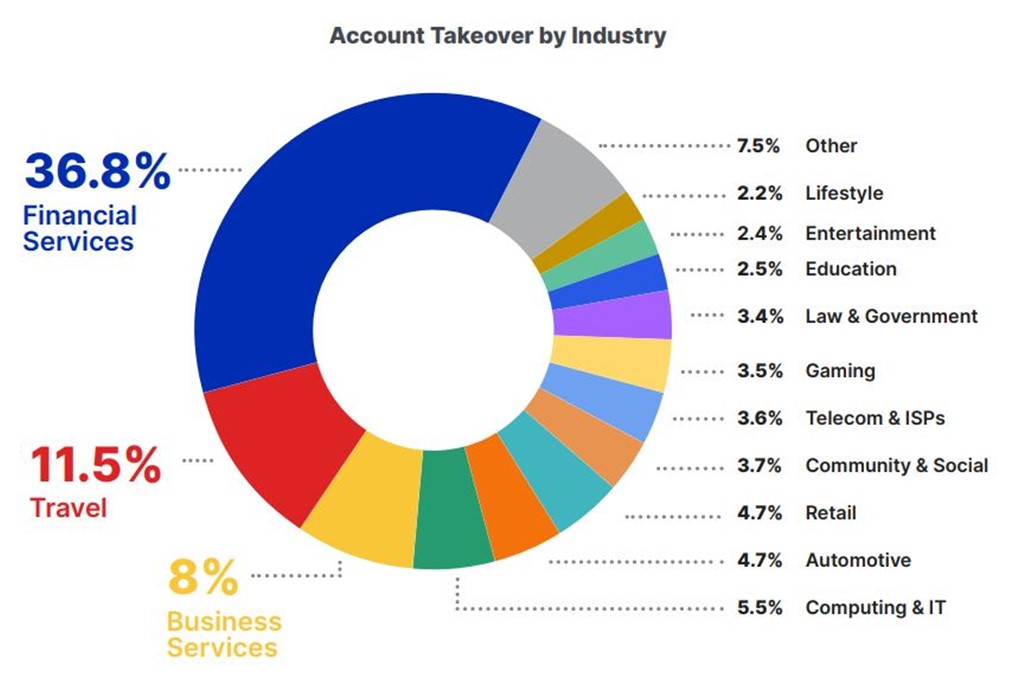

La fréquence croissante des attaques de prise de contrôle de comptes ciblant les API d’authentification souligne la nécessité pour les entreprises de renforcer leurs mesures de sécurité des API et de les protéger contre les attaques automatisées les plus sophistiquées d’aujourd’hui.Contrairement aux secteurs d’activité présentant le taux le plus élevé de connexions malveillantes par rapport à l’ensemble des connexions, le graphique ci-dessous illustre les secteurs d’activité qui ont connu le volume le plus important d’attaques ATO en 2023.

Compte tenu des incitations derrière les comptes d’utilisateurs, il n’est pas surprenant que, comme l’année dernière, les services financiers aient été les plus ciblés, représentant 36,8 % des attaques. L’industrie du voyage arrive en deuxième position (11,5 %), suivie des services aux entreprises (8 %), de l’informatique (5,5 %), de l’automobile (4,7 %) et de la vente au détail (4,7 %)

Mais, de nombreuses organisations stagnent dans la prévention proactive des attaques par prise de contrôle de compte, dont les coûts peuvent être très élevés…