Le secteur financier reste l’un des secteurs les plus attaqués par les groupes de ransomware qui se concentrent sur l’exploitation des vulnérabilités à grande échelle.

Le dernier rapport du Threat Labs de Netskope explique les raisons qui motivent les cybercriminels à se concentrer sur ce secteur. Premièrement, les applications cloud de Microsoft dominent le secteur de la finance.

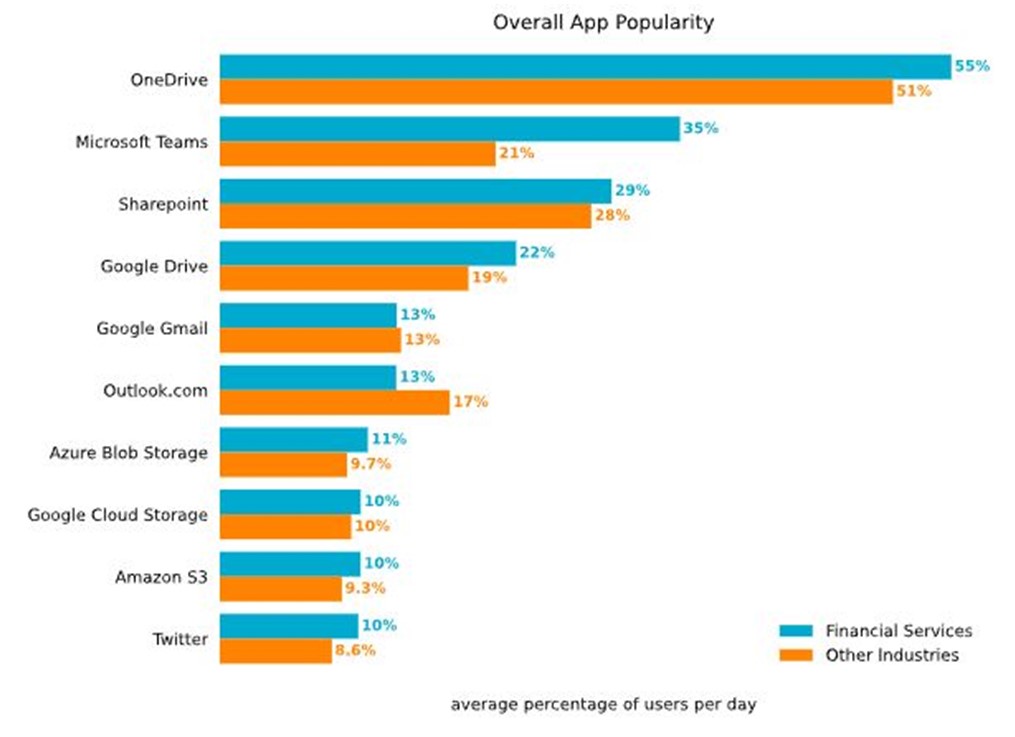

Microsoft OneDrive, Microsoft Teams et SharePoint figurent parmi les plus populaires dans le secteur des services financiers, Microsoft Teams étant nettement plus populaire que dans les autres secteurs. Or, Microsoft est la marque la plus usurpée et visée par les attaquants…

Résultat, OneDrive et SharePoint, ainsi que Github sont identifiés comme des canaux utilisés pour les abus potentiels d’applications cloud, ces trois étant en haut de la liste de manière constante depuis septembre 2023.

Au cours de l’année écoulée, le pourcentage de téléchargements de logiciels malveillants à partir d’applications en nuage a généralement diminué dans tous les secteurs, y compris celui des services financiers.

Chevaux de Troie

Pendant cette période, le secteur des services financiers a toujours eu un pourcentage plus élevé de téléchargements de logiciels malveillants à partir d’applications dans le cloud, qui est passé de plus de 70 % il y a un an à un peu moins de 50 % aujourd’hui.L’utilisation abusive des applications dans le cloud permet aux logiciels malveillants de passer inaperçus et d’échapper aux contrôles de sécurité habituels qui s’appuient sur des outils tels que les listes de blocage de domaines ou qui n’inspectent pas le trafic dans le cloud.

Selon cette étude, les chevaux de Troie restent le principal mécanisme d’attaque, incitant les utilisateurs du secteur financier à télécharger d’autres charges utiles de malwares. Le gang de ransomwares Clopp a notamment été particulièrement actif au cours du second semestre 2023, exploitant la vulnérabilité CVE-2023-34362 MOVEit.

Ce rapport permet de découvrir les 10 principales familles de logiciels malveillants et de ransomwares ciblant les utilisateurs du secteur des services financiers au cours des 12 derniers mois.

Le premier est Backdoor.Sliver, un cadre C2 (commande et contrôle) open sourcé écrit en Golang. La charge utile peut contrôler le système infecté, permettant à l’attaquant d’effectuer des actions telles que l’exfiltration d’informations sensibles, l’exécution de commandes shell, l’exécution d’autres fichiers, etc.

Il y a ensuite Backdoor.Zusy (alias TinyBanker), un cheval de Troie bancaire basé sur le code source de Zeus, qui vise à voler des informations personnelles par l’injection de code dans les sites web.

Terminons ce trio infernal avec Downloader.BanLoad, un téléchargeur basé sur Java et largement utilisé pour diffuser une variété de charges utiles de logiciels malveillants, en particulier des chevaux de Troie bancaires.