Le « TENABLE’S 2021THREAT LANDSCAPERETROSPECTIVE » dresse un paysage très accidenté. 2021 aura été marquée par l’exploitation de nombreuses vulnérabilités qui ont impacté les SI des entreprises et en particulier leur supply chain.

2021 a été une année à part avec la révélation d’une vulnérabilité critique dans la bibliothèque Apache Log4j, largement utilisée, et une pandémie persistante qui a accéléré la migration vers le cloud, offrant de nouvelles cibles aux attaquants.

Les principales conclusions de ce rapport de Tenable (spécialisé dans l’analyse des risques et la recherche de failles de sécurité) sont les suivantes :

- Les ransomwares, responsables d’environ 38 % des violations de données, ont eu un impact monumental sur les organisations en 2021.

- 6 % des violations résultaient de bases de données cloud non sécurisées.

- Les VPN SSL non patchés représentent encore un point d’entrée idéal aux attaquants, pour du cyberespionnage, l’exfiltration d’informations sensibles exclusives et le chiffrement de réseaux.

- Les groupes d’attaquants, tout particulièrement ceux usant de ransomwares, ont davantage exploité les vulnérabilités et les mauvaises configurations d’Active Directory.

- Les bibliothèques logicielles et les couches réseau, couramment utilisées pour les appareils OT, introduisent souvent des risques supplémentaires, notamment lorsque qu’aucun contrôle ni audit de sécurité n’a été mis en place.

« Les groupes pratiquant le ransomware ont fait évoluer leur tactique d’extorsion d’argent en préférant l’interruption de la supply chain tandis que les campagnes de cyberespionnage ont exploité la chaîne logistique logicielle pour accéder aux données sensibles », notent également les auteurs du rapport.

La santé, cible des attaquants

D’où une augmentation des risques : 61 % des responsables de la sécurité ont déclaré que leur organisation était exposée à des risques accrus lié à l’expansion de leur chaîne d’approvisionnement.

Ce sont les secteurs de la santé et de l’éducation qui ont subi les interruptions les plus importantes causées par les violations de données. Ce rapport précise que les attaques par ransomware ont représenté24,7 % des atteintes à la santé.

Sur les 1 825 notifications de violation analysées par Tenable, l’entreprise a constaté que plus de 40 milliards d’enregistrements ont été exposés. « Bien que ce chiffre soit incroyable,87 % des notifications de violation analysées ne comportaient aucune information sur le nombre d’enregistrements exposés, ce qui signifie que ce chiffre est probablement beaucoup plus élevé », alerte Tenable.

La principale partie de ce rapport très détaillé est consacré aux vulnérabilités non corrigées qui représentent des opportunités pour les attaquants de ransomware. Elles ont conduit à des attaques de Kaseya, SolarWinds, Colonial Pipeline et Conti. A la décharge des entreprises, il faut préciser que le nombre de failles ne cesse d’augmenter, ce qui oblige les équipes de sécurité à être très réactives.

Failles « zero-day » : un business et une réelle menace

Chaque année, les membres de la communauté de la sécurité divulguent des dizaines de milliers de vulnérabilités dans de nombreux produits utilisés, un casse-tête pour les entreprises.« De 2016 à 2021, le nombre de CVE signalé a augmenté à un taux de croissance annuel moyen de 28,3 %.Depuis le début de 2021, les cyberattaquants ont ciblé des instances vulnérables de Microsoft Exchange dans le monde entier », précise Tenable.

Les 21 957 CVE signalés en 2021 représentent une augmentation de 19,6 % par rapport aux 18 358 signalés en 2020 et une augmentation de 241 % par rapport aux 6 447 divulgués en 2016.

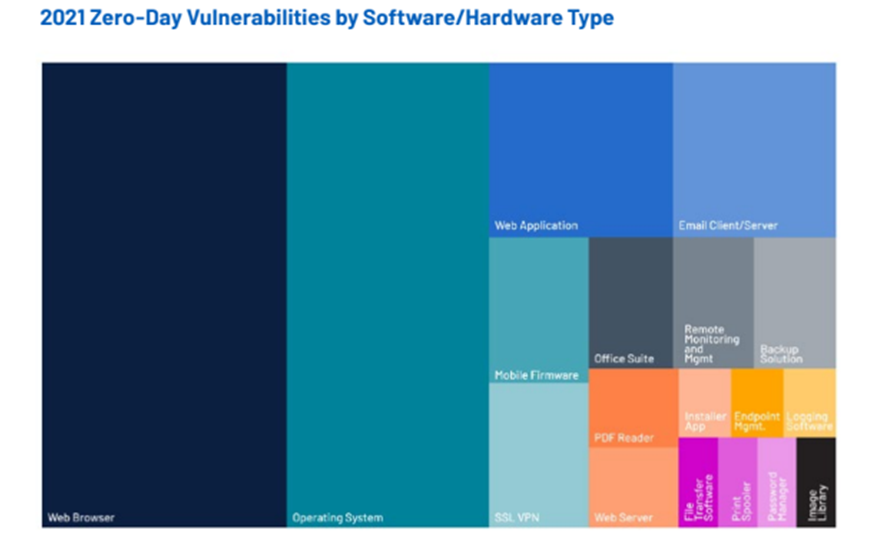

Ce rapport souligne également que 105 vulnérabilités de type « zero-day » ont été divulguées en 2021 dans des applications logicielles populaires. Selon l’analyse de Tenable, 83 % de ces vulnérabilités ont été exploitées.

« Celles concernant les navigateurs ont pris la tête du peloton, avec 30,5 % de la part de marché des failles de type “zero day” en 2021. Les OS représentaient 25,7 % des vulnérabilités de type “zero day” identifiées en 2021, soit une baisse de 2,9 % par rapport à 2020 », détaille Tenable.

Enfin, ce rapport rappelle que l’adoption du cloud est en hausse, s’accélérant au fur et à mesure que les organisations ont adapté leurs stratégies en raison de la pandémie. Selon une étude commandée par Forrester Consulting pour le compte de Tenable, 42 % des entreprises ont transféré leurs fonctions critiques vers le cloud.

Si les vulnérabilités du cloud sont une catégorie particulière car elles sont généralement corrigées par les providers, cela représente néanmoins un défi pour les organisations qui doivent comprendre les risques.