Au premier trimestre, Acronis a observé 10 nouveaux groupes de ransomwares lesquels ont revendiqué 84 cyberattaques dans le monde.

Parmi les 10 familles de ransomwares les plus actives détectées en cette période, trois groupes se distinguent en tant que principaux contributeurs, responsables collectivement de 35 % des attaques : LockBit, Black Basta et PLAY.

Cette étude s’appuie sur plus d’un million de terminaux Windows uniques dans 15 pays dans le monde, dont la France.

Parmi les différentes statistiques publiées, nous avons retenu que les attaques par e-mail ont connu une augmentation de 293 % par rapport à la même période en 2023.

Un peu plus d’un quart des e-mails reçus étaient du spam et 1,5 % contenaient des malwares (durée de vie moyenne d’un échantillon avant détection est de 2,3 jours) ou des liens de phishing.

Ingénierie sociale

Le nombre de détections de ransomwares a également augmenté, de 32 % entre le quatrième trimestre 2023 et le premier trimestre 2024.Le ransomware continue de représenter une menace majeure pour les petites et moyennes entreprises (PME), en particulier dans des secteurs critiques tels que le gouvernement

et la santé.

Le rapport met également l’accent sur les tendances émergentes en matière de cybersécurité, en soulignant l’utilisation croissante de l’intelligence artificielle générative (IA) et des grands modèles de langage (LLM) par les groupes de menaces.

Il met en lumière la prévalence croissante de l’utilisation de l’IA dans les attaques par ingénierie sociale et les attaques d’automatisation.

Malware et IA

Les attaques générées par l’IA les plus courantes sont les e-mails malveillants, les piratages de messagerie en entreprise (BEC), les extorsions deepfake, les contournements de procédures KYC, et la génération de scripts et de malwares.Les chercheurs d’Acronis ont également identifié deux types de menaces liées à l’intelligence artificielle. La première catégorie concerne les menaces générées par l’intelligence artificielle, où le malware est créé à l’aide de techniques d’IA, mais n’utilise pas l’intelligence artificielle dans ses opérations.

Le deuxième type intègre une fonctionnalité d’intelligence artificielle.

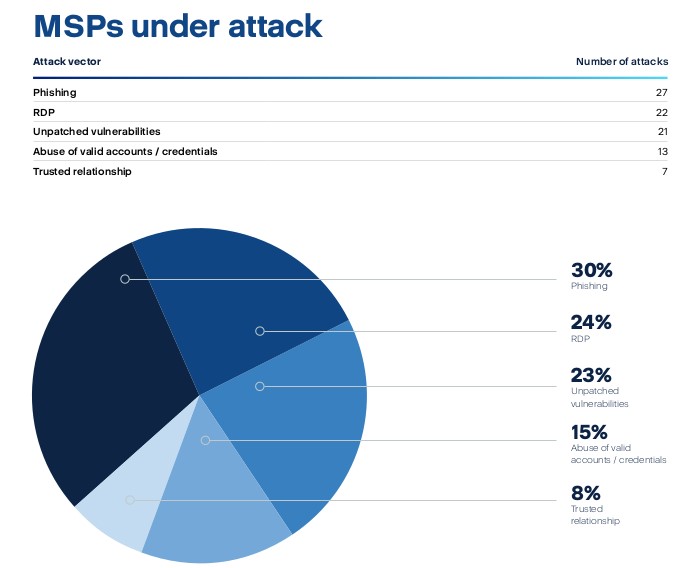

Enfin, les MSP ont été la cible d’attaques constantes de janvier à mai 2024, les données révélant que les campagnes de phishing par e-mail étaient les plus utilisées par les attaquants.

Les cinq techniques MITRE ATT&CK les plus fréquemment découvertes au cours du premier semestre de l’année étaient :

- PowerShell

- Windows Management Instrumentation

- injection de processus

- manipulation de données

- découverte de comptes.