L’édition 2025 note qu’au fur et à mesure que les acteurs malveillants exploitent de nouvelles technologies et adoptent tactiques de plus en plus agressives, le potentiel de s’étend au-delà des frontières numériques et a un impact sur le des entreprises et des sociétés dans le monde entier.

Si l’on se concentre sur les faits et chiffres, la lecture de ce document nous apprend que 135 225 incidents ont été évalués dans l’ensemble de données de cette année, ce qui représente une augmentation de 4,5 % par rapport à l’année précédente. Les « vrais positifs » représentent 20 706 incidents, soit 14,98 % du total. Le reste des incidents (~85 %) se compose de :

- 12,36 % de vrais légitimes

- 61,74 % de faux positifs

- 10,92 % d’incidents qui n’ont pas pu être catégorisés de manière concluante.

L’OT fragilisé

Ce chiffre est nettement inférieur aux 23,6 incidents confirmés pour la même période de l’année précédente. « Cela s’explique par une diminution du nombre d’incidents confirmés, combinée à une augmentation de la base, qui comprend des clients plus jeunes et plus petits », lit-on dans le rapport.

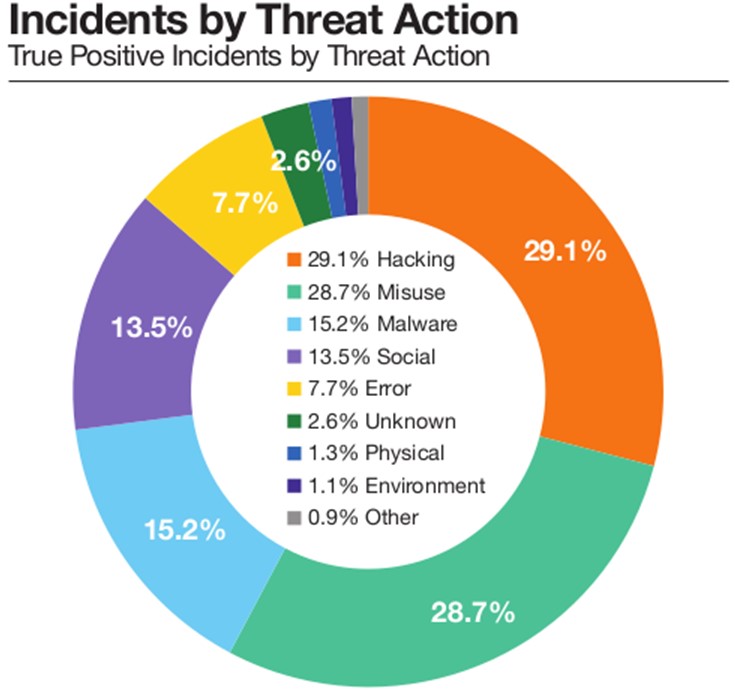

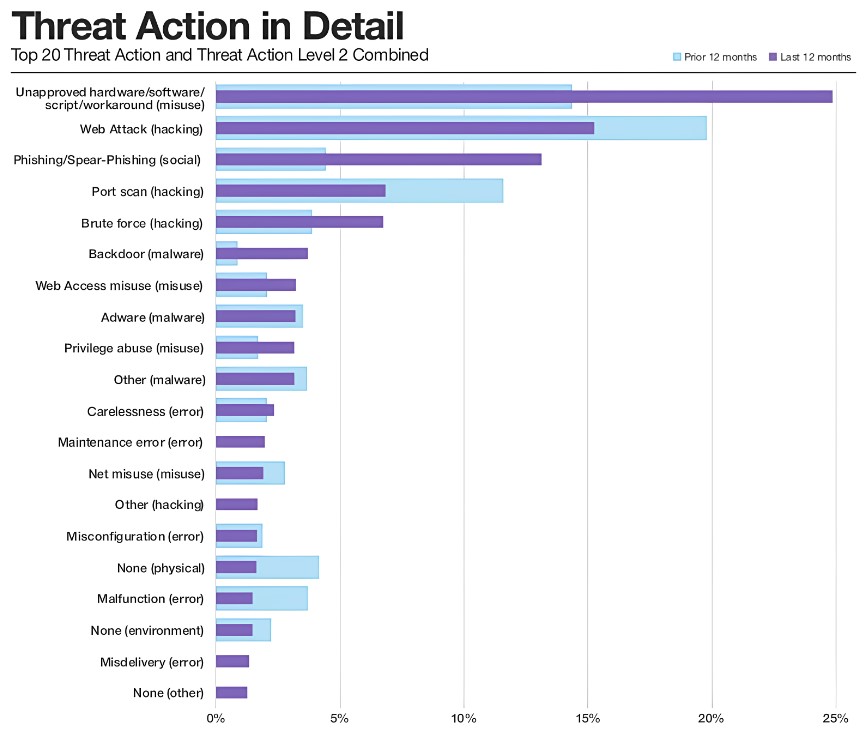

Entre 2022 et 2024, le « piratage » représentait entre 25 % et 31 % du total des menaces. Cette année, il a légèrement baissé pour atteindre 29,05 %, juste devant l’utilisation abusive. Quatre des cinq premières places sont occupées par les mêmes actions que l’année précédente, la force brute remplaçant l’accès physique.

La lecture de ce gros pavé de 130 pages fait ressortir quelques points clés. Le cru 2025 souligne à nouveau la prévalence et l’impact de la cyberextorsion sur les systèmes industriels OT. Les attaques provenant d’environnements informatiques se répercutent souvent en cascade sur ces systèmes, perturbant les opérations essentielles et provoquant des temps d’arrêt.

Bien qu’ils soient rarement les cibles principales, les environnements OT sont confrontés à des conséquences involontaires en raison de l’interconnexion des réseaux IT et OT. Résultat, le secteur manufacturier représente 20 % de toutes les victimes de cyberextorsion. Il a connu une augmentation de 25 % par rapport à l’année précédente.

Hacktivisme agressif

Cette nouvelle édition s’intéresse aussi aux évolutions de l’hacktivisme, qui devient de plus en plus cynique et agressif. Autrefois ancré l’activisme, l’hacktivisme s’apparente aujourd’hui davantage à une de la cyberextorsion, en mettant l’accent sur la déstabilisation des communautés et sur l’utilisation de la peur comme arme contre les individuset les institutions.

L’analyse de 6500 incidents estampillés hacktivisme note que leurs actions s’alignent sur des programmes soutenus par l’État, en ciblant les systèmes électoraux, cherchant non seulement à perturber les services services essentiels, mais aussi à saper la confiance du public dans le dans le gouvernement et les institutions démocratiques.

En s’appuyant sur des services sophistiqués de DDoS à louer et des incitations anonymes en cryptomonnaie, les hacktivistes mêlent l’humiliation publique aux techniques d’extorsion pour d’extorsion pour exploiter la peur et amplifier la pression publique.

Autre chapitre intéressant : la sécurité des réseaux mobiles. Avec la 5G, la virtualisation accrue, les API et l’intégration de l’IoT ont favorisé de nouveaux risques : des attaques de la chaîne d’approvisionnement et des vulnérabilités accessibles à distance par le biais d’une connexion Internet.