Le volume massif de ce type d’attaques fait craindre une augmentation des menaces classiques comme la diffusion de logiciels malveillants, le vol de données sensibles ou l'exécution d'attaques DDoS. Actives depuis le mois de janvier, ces tentatives de compromission ont connu un record, le 11 février 2025, qui représente cinq fois plus d'attaquants bloqués par rapport à la moyenne habituelle. « Ces tentatives de connexion par mot de passe contre des périphériques exposés existent depuis quelques années et s’intensifient régulièrement au fil du temps, mais le récent pic est nouveau » explique Piotr Kijewski, directeur de la Shadowserver Foundation, une organisation de cybersécurité

à but non lucratif.

La majeure partie des IP compromises sont issues du Brésil, suivi de la Turquie, de la Russie, de l’Argentine, du Maroc et du Mexique, mais d’autres pays sont impliqués. La probabilité d’une menace d’états hostiles reste à confirmer, mais l’ANSSI estime, dans son dernier rapport, que les attaquants liés à l’écosystème cybercriminel ou réputés liés à la Chine et à la Russie constituent aujourd’hui les trois principales menaces pour

les systèmes d’information.

S’agit-il d’une tendance déjà présente fin 2024 et qui se prolonge ? Nous avons évoqué le dernier rapport de Cloudflare signalant qu’au dernier trimestre 2024, les attaques DDos avaient bondi de 83 % par rapport à l’année précédente. La plus vaste offensive DDoS jamais observée, soit 5,6 To/s, avait ciblé un FAI en Asie de l’Est sans que l’on puisse déterminer s’il s’agit d’un groupe de pirates ou d’états hostiles.

Les VPN, les équipements IoT, sites web, sont dans le collimateur

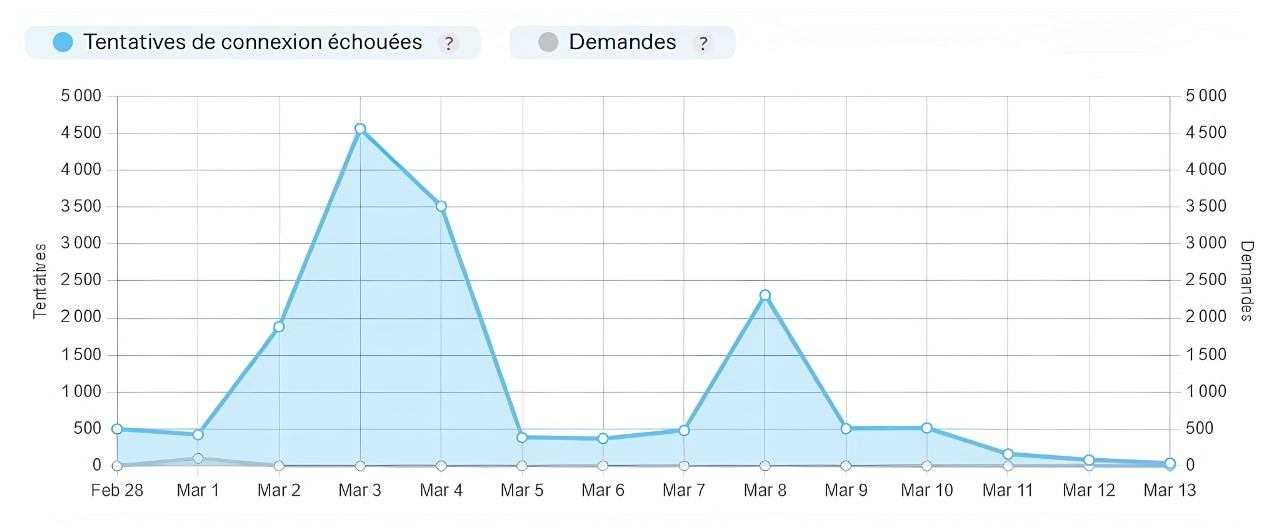

Lrob, un hébergeur spécialisé dans l’hébergement des sites WordPress, a noté que les attaques proviennent de diverses sources, depuis des IP personnelles jusqu’aux IP des centres de données. Une large palette de réseaux privés virtuels (VPN) et d'autres dispositifs réseau sont à ce jour attaqués par des acteurs menaçants, une première phase avant l’introduction dans des réseaux plus étendus. Ces équipements permettent aux attaquants d'anonymiser leur trafic, ce qui occulte leurs opérations et rend difficile la remontée à la source pour analyse. Les routeurs et objets connectés de l’IoT piratés sont un prélude au vol de données commerciales sensibles et aux attaques contre des infrastructures d'entreprises et de gouvernements.Simple corrélation ou véritable cause, les administrateurs de sites WordPress peuvent noter une augmentation considérable des tentatives d’intrusion par force brute, comme dans le graphique ci-dessous.

Les experts en cybersécurité invitent les équipes IT et OT des entreprises à prendre des précautions immédiates, connues et basiques, si ce n’est déjà fait. Elles consistent à appliquer des mots de passe forts, en activant l'authentification multifactorielle (MFA) et en appliquant les mises à jour des logiciels et microprogrammes.