Outre la quantité et la volumétrie importante des attaques, les menaces DDoS ciblent désormais le secteur des télécommunications, des fournisseurs d'accès Internet et des opérateurs. Au quatrième trimestre 2024, un variant du botnet Mirai a été responsable de la plus vaste attaque DDoS jamais observée. Plus précisément, les attaques dépassant 100 millions de p/s (paquets par seconde) ont augmenté de 175 % sur la même période.

Autre enseignement clé de l’étude très complète de Cloudflare, l’Indonésie, Hong-Kong et Singapour, suivis par le continent asiatique, occupent le top 3 du classement pour la provenance des attaques DDoS. Ces pays ciblés sont suivis par l’Ukraine, l’Argentine, la Colombie, la Russie, la Bulgarie, la Corée du Sud et enfin l’Allemagne. De son côté, la Chine est le pays le plus visé par ce type d’agression numérique, suivie par les Philippines et Taiwan. La forte tension entre la Chine et Taiwan explique leur présence dans le top 3.

Les FAI en tête des secteurs ciblés

Au quatrième trimestre 2024, le secteur des télécommunications et les fournisseurs d’accès internet occupent la première place. Il est suivi par Internet, le marketing et la publicité. À noter, le secteur des services bancaires et financiers a reculé de sept places, passant de la première place au troisième trimestre 2024 à la huitième place au quatrième trimestre.Les attaques DDoS L3 L4 à parts égales avec le déni de service HTTP

Parmi les attaques DDoS survenues au quatrième trimestre 2024, près de la moitié (49 %) ciblaient la couche 3 ou la couche 4 tandis que 51 % d’entre elles étaient des attaques DDoS HTTP.Les agressions DDoS http proviennent pour les trois quarts de botnets connus, 11 % étaient des navigateurs web légitimes et 10 % des attaques présentaient des attributs http suspects ou inhabituels. Le reste étant constitué par les attaques HTTP flood. Les sites du CMS WordPress qui représentent 43,5 % des sites web dans le monde sont, sans surprise, les plus attaqués avec 98 % des requêtes HTTP malveillantes adressées principalement au chemin /wp-admin/ qui donne un accès complet à l’administration de WordPress.

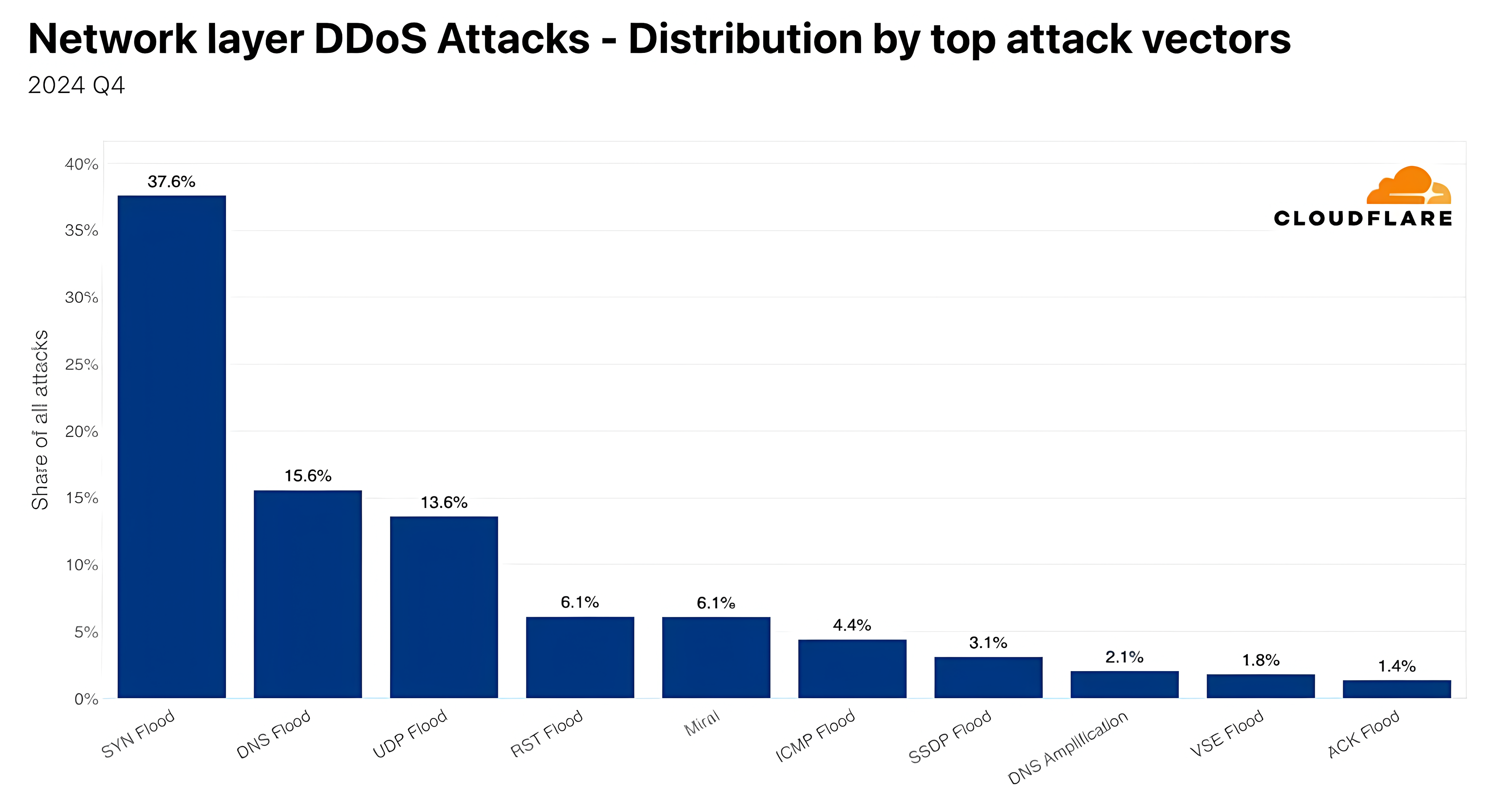

Les trois vecteurs d'attaques les plus courants sur les couches 3 et 4 étaient les attaques SYN flood (38 %), les attaques DNS flood (16 %) et les attaques UDP flood (14 %) comme indiqué dans le tableau ci-dessous.

Les attaques DDoS Memcached (système de mise en cache de la base de données) ont connu la plus forte croissance, soit une augmentation de 314 % par rapport au trimestre précédent. La plus importante attaque DDoS jamais observée a eu lieu le 29 octobre. Elle ciblait la couche UDP du protocole TCP/IP avec un volume de 5,6 Tb/s lancée par un botnet utilisant une variante de Mirai. La victime était un fournisseur d'accès Internet (FAI) situé en Asie de l'Est.

La forte hausse des attaques DDoS avec demande de rançon des clients de Cloudflare

(12 % du volume), au quatrième trimestre, s’explique par les activités commerciales liées aux fêtes de fin d'année. L'interruption de ces services pendant les périodes d'affluence peut avoir un impact considérable sur les bénéfices et les retards ou annulations

de voyages.