Selon le dernier rapport de WatchGuard, le volume de ransomwares poursuit sa baisse alors que les attaques endpoints explosent. Les détections de ransomware ont diminué de 23 % par rapport au 4e trimestre 2023 alors qu’elles avaient déjà diminué de 20 % entre le 3e et le 4e trimestre 2023.

De la même manière, les détections de malwares de type « zero-day » ont enregistré une baisse de 36 %. Le volume moyen de détections de malwares par WatchGuard Firebox a chuté de près de moitié (49 %) au cours du premier trimestre, tandis que le nombre de malwares transmis par le biais d’une connexion chiffrée a augmenté de 14 points au cours du premier trimestre, pour atteindre 69 %.

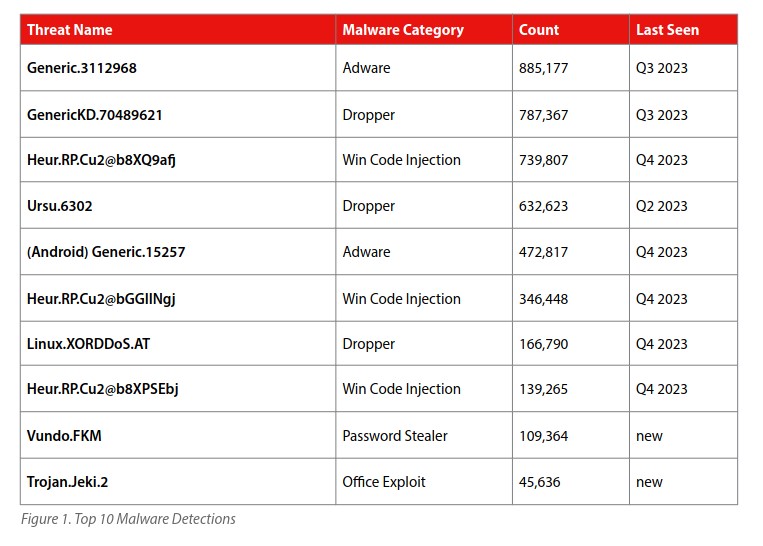

Le tableau ci-dessous du Top 10 des logiciels malveillants comprend les familles de logiciels malveillants les plus détectées en fonction du volume total de détection des Firebox de reporting.

Au premier trimestre, WatchGuard a vu apparaître deux nouvelles familles de logiciels malveillants, Vundo.FKM et Trojan.Jeki.2. « Nous n’avons pas pu trouver beaucoup de détails sur Vundo.FKM, car nous n’avons pas pu récupérer un échantillon du fichier d’origine à l’origine de ce logiciel malveillant », lit-on dans ce rapport.

Faille HAProxy

Néanmoins l’étude de Trojan.Jeki.2 a révélé qu’il fait partie du cheval de Troie Pyxie RAT. Il se présente sous la forme d’un document Office piégé qui encourage les utilisateurs à activer le contenu.Mais ce rapport souligne surtout que la menace pèse aussi sur les IoT. Le malware Pandoraspear ciblant les TV connectées entre dans le top 10 des malwares les plus détectés ; une nouvelle variante de Mirai s’attaque aux routeurs TP-Link Archer.

Cette variante utilise un nouvel exploit (CVE-2023-1389) pour accéder aux systèmes compromis. Elle s’est révélée être l’une des campagnes de logiciels malveillants les plus répandues du trimestre. La variante Mirai a été détectée par près de 9 % des WatchGuard Firebox dans le monde.

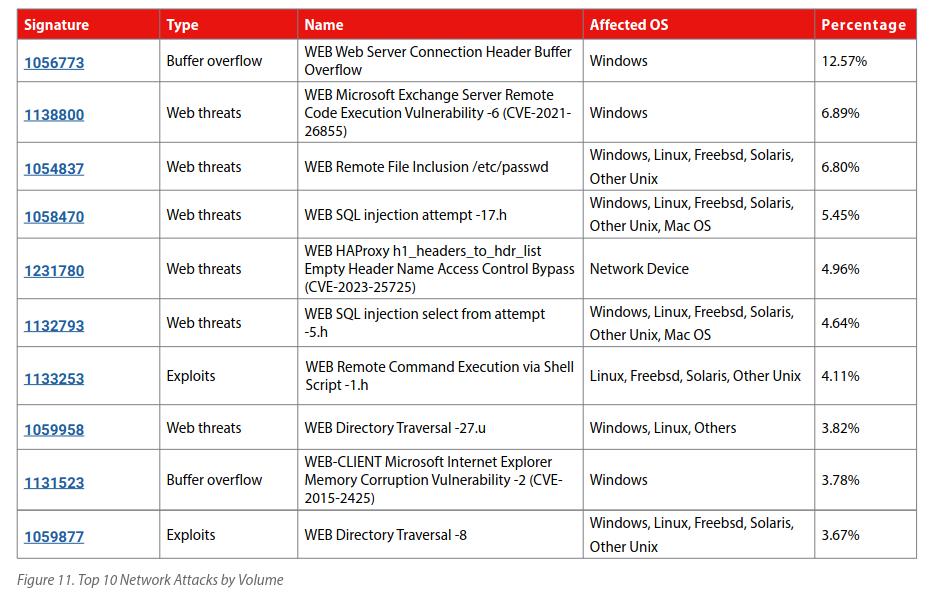

Autre constat, une vulnérabilité dans l’application très répandue d’équilibrage de charge HAProxy basée sur Linux, qui a été identifiée pour la première fois en 2023, figurait parmi les principales attaques réseau du trimestre.

Cette vulnérabilité illustre la manière dont les faiblesses d’un logiciel courant peuvent entraîner un problème de sécurité de grande ampleur. Notons également que les scripts malveillants continuent de décliner en tant que vecteur de diffusion de vecteur de diffusion de logiciels malveillants le plus répandu.

Scripts malveillants

Si les scripts malveillants PowerShell et les scripts JavaScript malveillants restent les techniques les plus répandues (LotL) pour diffuser des logiciels malveillants, ils ont continué à diminuer binaires Windows ont augmenté.

Enfin, ce trimestre, les navigateurs basés sur Chromium ont été à l’origine de plus des trois quarts (78 %) du volume total de malwares provenant d’attaques contre des navigateurs web ou des plug-ins, ce qui représente une augmentation significative par rapport au trimestre précédent (25 %).

« Comme le démontrent de nombreuses cyberattaques survenues récemment, les attaquants peuvent infiltrer le réseau d’une entreprise par le biais de n’importe quel appareil connecté puis se déplacer latéralement et ainsi causer des dommages considérables aux ressources critiques ou exfiltrer des données », prévient Corey Nachreiner, Chief Security Officer chez WatchGuard.