Cybermalveillance : anatomie d’un écosystème qui s’organise en chaîne de valeur

Entre les sous-traitants initiaux qui vendent les accès volés et les infrastructures à louer, l’écosystème du cybercrime se professionnalise. D’après une étude...

Nutanix Cloud Platform regroupe les outils de gestion multicloud dans une solution unifiée

Nutanix annonce la disponibilité mondiale d’un package simplifié de son portefeuille de produits, Nutanix Cloud Platform. Une solution dont l’objectif est de...

Présidentielle 2022 : le CESIN propose de créer un ministère du Numérique

Dans une contribution sous forme de dix propositions aux candidats à la présidentielle 2022, le CESIN propose de créer un ministère du Numérique,...

Ciblés par les pirates, les hôpitaux manquent de visibilité

Selon un rapport de CyberMDX et de Philips, le secteur des soins de santé est l’un des plus ciblés en matière de...

Compétences Tech les plus recherchées en 2022 : les ingénieurs Full-stack et Back-end dépassent...

L’effet de ciseaux de l’accélération de la transformation numérique et de la pénurie de profils technologiques continue de peser sur le marché...

Mega International lance Hopex Business Continuity Suite, sa solution de continuité de l’activité

Après Hopex Data Governance, l’éditeur français lance Hopex Business Continuity Management, sa solution de gestion de la continuité de l’activité. Elle permet...

Comment se protéger des attaques du logiciel espion Pegasus

Ce programme développé et vendu par NSO, une société israelienne, cible les fichiers, messages, photos et mots de passe d’un smartphone sous...

SMB Security Suite de Check Point Software propose aux PME une sécurité multicouche et...

La nouvelle donne cybersécuritaire consécutive à la pandémie, ainsi que la multiplication des attaques, et par conséquent des couches applicatives de protection,...

Vast Data s’associe à Commvault pour une solution de stockage qui réduit le temps...

Réduire la durée d’immobilisation du système informatique, et par conséquent de l’entreprise, tel est l’objectif principal de l’association Vast Data-Comvault. Le partenariat...

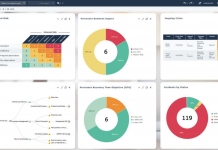

Agent augmenté : Pega lance deux solutions d’analyse conversationnelle pilotées par l’IA

Pega systems annonce deux nouvelles solutions qui analysent les conversations du service client en temps réel pour aider les agents à résoudre...