Numérique, IA, résilience : la France trace sa propre voie stratégique en Europe

Le numérique est devenu un théâtre d’opérations à part entière. Cyberattaques, manipulations informationnelles, ruptures technologiques et dépendances industrielles bouleversent les équilibres géostratégiques. La Revue...

La majorité des ETI s’appuie sur les MSP pour gérer la cybersécurité

Quelque 77 % des entreprises françaises qui comptent jusqu’à 2000 salariés font appel aux MSP (Managed Service Providers) face à la multiplication et un morcèlement...

L’approche du TPRM moderne repose sur une orchestration continue et contextualisée du risque

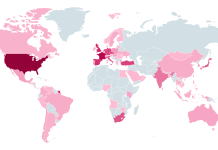

Dans un monde caractérisé par la dislocation de la prévisibilité sous les coups de boutoir de la fragmentation géopolitique, des ruptures technologiques et des...

Avec ses services gérés MDR 360° et MXDR 360°, Check Point veut alléger la...

En lançant deux services gérés de détection et de réponse, MDR 360° et MXDR 360°, Check Point cible une sécurité continue, interopérable et centrée...

ToolShell : anatomie de l’attaque sur Microsoft SharePoint

À la mi‑juillet 2025, l’écosystème de SharePoint sur site a basculé dans un scénario de crise : Microsoft et plusieurs acteurs du renseignement menaient...

Orange Cyberdefense se renforce en Suisse avec l’acquisition d’Ensec

Avec le rachat du spécialiste suisse Ensec, Orange Cyberdefense consolide sa stratégie d’expansion européenne et renforce sa présence dans un marché suisse en pleine...

Amazon Q piégé par un hacker : alerte sur la gouvernance des agents IA

L’information a été révélée par notre confrère américain 404 Media le 24 juillet : un acteur malveillant est parvenu à insérer une commande potentiellement destructrice...

Trop de cloud tue-t-il la sécurité ? Le point sur un paradoxe persistant

Alors que la sécurité cloud reste le premier poste de dépense en cybersécurité, les résultats d’une étude mondiale de Thales révèlent un paradoxe tenace...

Le secteur des services financiers a été la principale cible des attaques DDoS volumétriques

Les attaques DDoS évoluent rapidement, passant d’attaques massives classiques à des offensives ciblées et multidimensionnelles exploitant des vulnérabilités complexes dans toute la chaîne d’approvisionnement.

Le...

« Non, je ne peux pas le garantir » : Microsoft reconnaît que ses promesses de souveraineté...

Interrogé sous serment par les sénateurs français, le directeur juridique de Microsoft France a reconnu l’impossibilité de garantir l’immunité des données publiques contre les...