Cloudera se voit en « plateforme de plateformes » autour d’une IA hybride et automatisée

Lors de l’événement Evolve25 à Londres, Cloudera a détaillé sa stratégie de convergence entre intelligence artificielle, cloud hybride et gouvernance des données. Une approche...

Déclin ou déclic, les entreprises du numériques face au tournant de 2025

Confrontées à un ralentissement conjoncturel inédit, les ESN et les entreprises de l’ingénierie-conseil en technologies doivent repenser leurs fondamentaux. L’étude Grand Angle 2025, publiée...

De la conformité à l’intelligence collective : les promesses du self-service RH

Les outils de self-service RH se généralisent, portés par les avancées technologiques en matière d’automatisation, d’analyse et d’interaction. Interfaces intuitives, portails collaboratifs, tableaux de...

Vers un DMA 2.0 : l’Europe veut renforcer sa régulation des géants du numérique

La Commission européenne a ouvert, à l’été 2025, une vaste consultation publique sur l’avenir du Digital Markets Act (DMA), dix-huit mois après son entrée...

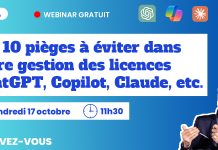

Vous gérez, ou allez bientôt gérer, les licences IA de votre entreprise (ChatGPT, Claude,...

Imaginez la scène : un collaborateur de votre entreprise, tard le soir, insère un tableau Excel contenant des projections financières dans ChatGPT juste pour...

Eurotunnel adopte le système de maintenance prédictive de RailwAI, une plateforme IA made in...

Eurotunnel choisit RailwAI pour son système de maintenance prédictive. Cette collaboration incarne une nouvelle étape dans la stratégie data et intelligence artificielle du groupe...

Infor structure sa stratégie IA autour d’agents sectoriels orchestrés et d’une offre de migration...

Les éditeurs de progiciels historiques accélèrent la transformation de leurs suites ERP en plateformes intelligentes orchestrées. Dans ce contexte, Infor dévoile une stratégie articulée...

Intel lance Panther Lake, sa première architecture PC « IA native »

Avec Panther Lake, Intel inaugure une nouvelle génération de processeurs clients conçus dès l’origine pour l’exécution locale de modèles d’IA, en s’appuyant sur une...

Suse et AI & Partners unissent leurs forces pour automatiser la conformité à l’IA...

À l’occasion du World AI Summit, Suse et AI & Partners annoncent une alliance pour accélérer le déploiement de l’intelligence artificielle dans les secteurs...

Gemini Enterprise : Google entre de plain-pied dans la course à l’orchestration des agents...

Google Cloud dévoile Gemini Enterprise, sa plateforme de déploiement d’agents IA en entreprise. Bien plus qu’un assistant intégré à Workspace, cette brique stratégique vient...