CrowdStrike Charlotte AI Detection Triage trie automatiquement les détections de sécurité pour le SOC

CrowdStrike annonce la sortie de Charlotte AI Detection Triage, une solution d’IA agentique permettant d’automatiser le triage d’alertes de sécurité au sein des centres...

Avec Cortex Cloud, Palo Alto concrétise sa vision de plateformisation de la sécurité

Palo Alto Networks a adopté une stratégie de plateformisation visant à intégrer de manière native ses différentes solutions de sécurité au sein de plateformes...

Salesforce AI Energy Score mesure la consommation électrique des LLM

Salesforce a récemment annoncé, en collaboration avec le français Hugging Face, la société canadienne Cohere et l’Université Carnegie Mellon, le lancement de l’AI Energy...

NetApp complète ses baies de stockage SAN d’entrée de gamme

NetApp annonce la sortie de trois nouveaux systèmes de sa famille de stockage d’entrée de gamme ASA (All-Flash SAN Array) : les ASA A20, A30 et...

Confluent et Databricks unifient l’opérationnel et l’analytiques en intégrant Tableflow et Unity Catalog

Confluent, pionnier du streaming de données, et Databricks, l’entreprise spécialisée dans les données et l’IA, annoncent une expansion de leur partenariat. Cette alliance réunit...

Opérations préventives, CSPM, Observabilité shift-left : la triple offensive de Dynatrace

Dynatrace, acteur de l’observabilité, a profité de son grand rassemblement annuel Perform 2025 pour annoncer plusieurs nouveautés. Celles-ci s’articulent autour de trois volets essentiels : le...

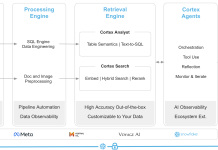

Snowflake Cortex Agents unifie la gouvernance des données structurées et non structurées

Snowflake vient d’annoncer la disponibilité en aperçu public de Cortex Agents, un service géré visant à simplifier l’intégration, la récupération et le traitement des...

« Ne traitez plus le risque humain comme un problème isolé », Martin Kraemer, KnowBe4

KnowBe4 est une entreprise américaine spécialisée dans la sensibilisation et la formation en cybersécurité. Fondée en 2010 par Stu Sjouwerman, la société s’est imposée...

AMD et le CEA unissent leurs forces pour développer les supercalculateurs du futur

AMD et le Commissariat à l’énergie atomique et aux énergies alternatives (CEA) annoncent aujourd’hui la signature d’une lettre d’intention visant à collaborer sur les...

Avec des DPU dans ses commutateurs Nexus, Cisco redéfinit le périmètre fonctionnel du réseau

L’intelligence artificielle est en train de phagocyter toutes les branches de l’informatique d’entreprise, des applications aux infrastructures. Lors de l’événement Cisco Live Amsterdam 2025,...