Confluent et Databricks unifient l’opérationnel et l’analytiques en intégrant Tableflow et Unity Catalog

Confluent, pionnier du streaming de données, et Databricks, l’entreprise spécialisée dans les données et l’IA, annoncent une expansion de leur partenariat. Cette alliance réunit...

Opérations préventives, CSPM, Observabilité shift-left : la triple offensive de Dynatrace

Dynatrace, acteur de l’observabilité, a profité de son grand rassemblement annuel Perform 2025 pour annoncer plusieurs nouveautés. Celles-ci s’articulent autour de trois volets essentiels : le...

Snowflake Cortex Agents unifie la gouvernance des données structurées et non structurées

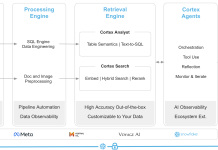

Snowflake vient d’annoncer la disponibilité en aperçu public de Cortex Agents, un service géré visant à simplifier l’intégration, la récupération et le traitement des...

Avec des DPU dans ses commutateurs Nexus, Cisco redéfinit le périmètre fonctionnel du réseau

L’intelligence artificielle est en train de phagocyter toutes les branches de l’informatique d’entreprise, des applications aux infrastructures. Lors de l’événement Cisco Live Amsterdam 2025,...

Les réseaux des fournisseurs de services bénéficieront d’un cycle de mise à niveau exceptionnellement...

Aujourd'hui et dans le court terme, les fournisseurs de services (PS) se trouvent face à un paysage technologique inhabituel, à la fois diversifié et...

Iliad investit 3 milliards d’euros dans sa stratégie d’IA, de la stack à l’abonné,...

Le Sommet pour l’action sur l’intelligence artificielle, qui s’est ouvert à Paris ce lundi, est l’occasion pour le Groupe Iliad de détailler une stratégie...

Equinix inaugure son 11e centre de données à Meudon, en région parisienne

Equinix vient d’inaugurer son onzième centre de données en France. Baptisé PA13x et situé à Meudon, le nouveau centre a bénéficié d’un investissement de...

Les CNAPP vont devenir la solution incontournable pour sécuriser les charges de travail cloud

Selon une étude, les CNAPP offrent une approche holistique pour sécuriser les infrastructures cloud, rassemblant diverses fonctions et capacités de sécurité en une seule...

Dell s’appuie sur l’essor de l’IA pour stimuler son écosystème de distribution

Dell dévoile son nouveau Programme de Partenariat 2025, une initiative pour stimuler les ventes de ses partenaires, dans un marché bousculé par l’IA. Cette démarche...

De l’IA à la compétitivité : pourquoi le streaming de données s’impose en 2025

L’année 2024 a été celle de la généralisation des technologies de pointe. OpenAI est devenu un nom familier, le Vision Pro d'Apple a débarqué...