L'application de correctifs n'est pas toujours effectuée en temps utile lorsqu'une vulnérabilité critique ou hautement prioritaire est détectée. Selon une étude, seul un tiers des entreprises peuvent corriger les vulnérabilités dans un délai de deux semaines.

Sponsorisée par TuxCare, l'étude « State of Enterprise Linux Security Management » de l'Institut Poneman a cherché à mieux comprendre comment les organisations gèrent actuellement la sécurité et la stabilité de leurs systèmes basés sur Linux.

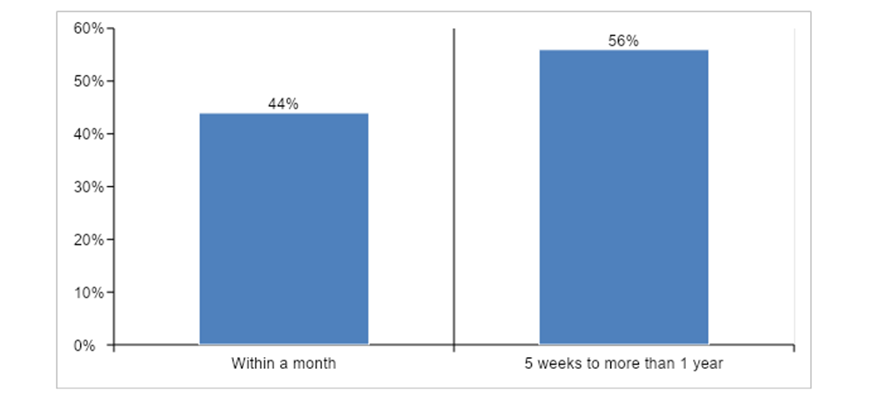

Résultat, 44 % des entreprises déclarent qu'il leur faut un mois pour corriger les vulnérabilités. En comparaison, 56 % disent que cela peut prendre en moyenne cinq semaines à plus d'un an.

Or, le nombre de vulnérabilités élevées et critiques continue de croître chaque année de manière significative, et les exploits sont déployés de plus en plus rapidement. Et la situation ne devrait pas s’arranger avec les futures offensives d’envergure sur l’IoT.

Si l’on en croit cette étude, les entreprises dépensent en moyenne 3,5 millions de dollars par an pour surveiller leurs systèmes à la recherche de menaces et de vulnérabilités et pour mettre en œuvre des processus de gestion des correctifs.

Ce coût pour les entreprises comprend l'impact sur la productivité des temps d'arrêt des systèmes liés à l'application des correctifs. Et ces processus sont loin d’être insignifiants.

Les entreprises passent en effet environ 1 075 heures par semaine à surveiller et à appliquer des correctifs à leurs systèmes. Ce chiffre comprend 340 heures d'indisponibilité du système pendant l'application des correctifs, ce qui met une pression considérable sur les équipes de sécurité lorsque les temps d'arrêt ont un impact sur la productivité.

En fait, 45 % des personnes interrogées ont déclaré que leur organisation n'avait aucune tolérance pour les temps d'arrêt liés à l'application des correctifs. C'est un problème que les solutions de live-patching peuvent éliminer, ce qui explique pourquoi 76 % des personnes interrogées ont adopté cette technologie.

Cependant, l'étude a révélé que malgré cet investissement, les professionnels interrogés n'étaient pas totalement confiants dans leur capacité à trouver et à corriger rapidement toutes les vulnérabilités critiques de leurs systèmes afin de réduire les risques de sécurité à un niveau acceptable.

Le mythe de la sécurité du cloud…

Plus de 56 % des personnes interrogées ont mis plus d'un mois pour corriger les vulnérabilités critiques et hautement prioritaires lorsqu'elles ont réalisé que leurs systèmes étaient vulnérables.

En outre, 5 % des répondants ont admis avoir mis plus d'un an pour appliquer les correctifs critiques. Cela représente une aggravation de la situation par rapport à l'étude précédente et un risque commercial accru.

Tant qu'un système présente une vulnérabilité non corrigée, il est en effet susceptible d'être exploité. La divulgation des failles incite les attaquants à travailler sur les méthodes d'exploitation et sur les techniques d'analyse des systèmes exploitables et notamment des conteneurs.

L'application rapide de correctifs ne garantit pas seulement la sécurité de vos systèmes. Elle peut également s'avérer essentielle pour répondre aux exigences réglementaires.

Il est encore plus remarquable de constater qu'environ un tiers des entreprises ne sont pas conscientes de leur responsabilité en matière de sécurité des systèmes hébergés dans le cloud, en supposant que la société d'hébergement les gère.

De nombreux systèmes hébergés sans gestion active de la sécurité se fient aux contrôles de sécurité par défaut et à la chance pour éviter une attaque. Or, seuls 43 % des personnes interrogées pensent disposer des ressources et des compétences internes adéquates pour appliquer les correctifs en temps voulu.