Les cybercriminels sont à la pointe de l’innovation ! Le « Global Incident Response Threat Report » de Vmware constate en effet qu’ils intègrent désormais des deepfakes à leur arsenal de contournement des contrôles de sécurité.

Ce rapport révèle que deux tiers des répondants ont constaté l’utilisation de deepfakes dans le cadre d’une attaque, soit 13 % de plus que l’année précédente, l’e-mail étant par ailleurs le vecteur de choix.

Les cybercriminels ne se limitent plus à des technologies de vidéo ou de voix synthétique dans le cadre de leurs opérations d’influence ou de désinformation. Désormais, ils utilisent des deepfakes pour compromettre les organisations et accéder à leurs environnements.

Hausse des Zero-day

Les exploits de type « Zero-day » ne montrent pas non plus de signes d'affaiblissement après les niveaux records de l'année dernière : 62 % des personnes interrogées ont déclaré avoir subi de telles attaques au cours des 12 derniers mois, contre 51 % en 2021.Cette hausse peut également être attribuée aux conflits géopolitiques. « Les attaques de type “ZeroDay” sont coûteuses à fabriquer et une fois utilisées, elles ne sont plus aussi utiles », indique Rick McElroy, stratège principal en matière de cybersécurité chez VMware. « Les États-nations sont donc les principaux moteurs du marché des Zero-day ».

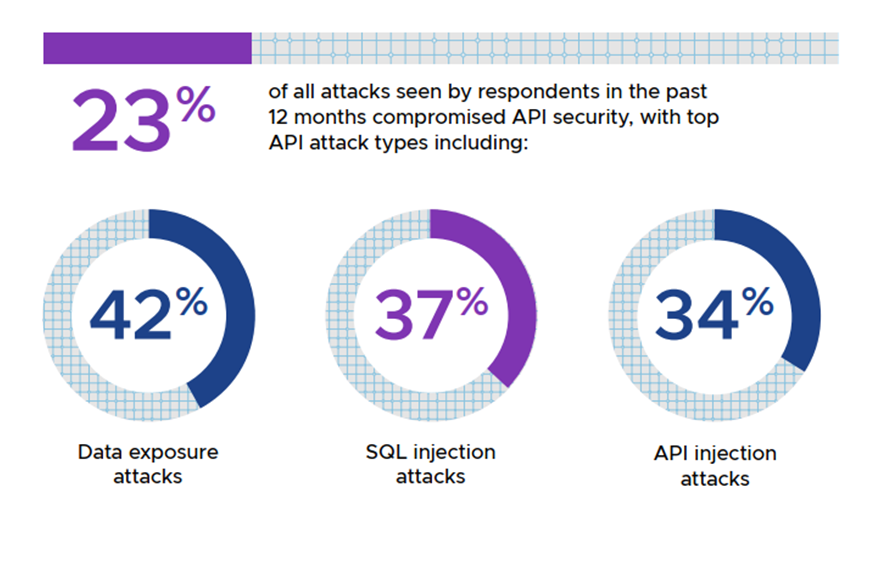

Enfin, près d'un quart des attaques(23 %) compromettent désormais la sécurité des API, ces plateformes devenant comme un nouveau point d'accès prometteur pour les acteurs de la menace.

Les principaux types d'attaques contre les API sont :

Ces résultats suggèrent que les attaquants ne cherchent pas seulement à compromettre la sécurité des API en tant que fin en soi, mais qu'ils l'exploitent pour distribuer des attaques supplémentaires, souvent destructrices, également connues sous le nom d'attaques progressives d'API.

Ces résultats suggèrent que les attaquants ne cherchent pas seulement à compromettre la sécurité des API en tant que fin en soi, mais qu'ils l'exploitent pour distribuer des attaques supplémentaires, souvent destructrices, également connues sous le nom d'attaques progressives d'API.

Correctifs virtuels

De quoi mettre encore plus la pression sur les équipes cyber proches du burn-out… La preuve, 69 % des équipes informatiques ont envisagé de démissionner au cours des 12 derniers mois, indique VMware.Cette étude note cependant que les équipes de réponse aux incidents ne restent pas les bras croisés. Ainsi, 87 % des personnes interrogées affirment être parfois (50 %) ou très souvent (37 %) en mesure de contrer l’activité d'un cybercriminel.

Ce rapport de cette année révèle néanmoins quelques points positifs. En particulier, les défenseurs réussissent à avec succès de nouvelles stratégies et méthodes pour endiguer la vague d'incursions.

Par exemple, 75 % des organisations ont utilisé des correctifs virtuels comme mécanisme d'urgence, ce qui reflète la maturité croissante des équipes de sécurité. Par ailleurs, 90 % des personnes interrogées affirment désormais être en mesure de perturber les activités d'un adversaire et 74 % déclarent que les engagements de RI sont résolus en un jour ou moins.