Le spécialiste japonais de la sécurité dans le cloud propose un outil serverless entièrement cloud permettant de sécuriser le stockage de fichiers des applications dans le cloud. La solution Cloud One — File Storage Security est conçue pour atténuer les menaces au sein des environnements cloud tout en répondant aux exigences de conformité.

Avec la généralisation de la migration vers les infrastructures du cloud, les architectures d’applications natives du cloud ont intégré des services de stockage de fichiers/objets dans le cloud dans leur flux de travail, ce qui introduit un nouveau vecteur d’attaque aux fichiers malveillants. Les cybermalfaiteurs s’évertuent de plus en plus à infecter les sauvegardes des entreprises pour annihiler les possibilités de remédiation par la restauration de fichiers sains. Par ailleurs, la nouvelle tendance sur le marché de la cybercriminalité leur permet de revendre à d’autres groupes ces sauvegardes compromises et leurs accès.

« Trend Micro Cloud One - File Storage Security protège le flux de travail grâce à des techniques innovantes, explique le fournisseur nippon, telles que la recherche de programmes malveillants, l’intégration dans les flux de travail personnalisés et la prise en charge d’une vaste plateforme de stockage dans le cloud ».

Disponible pour AWS S3 pour l’heure

Cloud One - File Storage Security propose une analyse antimaliciel automatisée via une application serverless légère. Pour l’heure la solution ne fonctionne qu’avec Amazon S3. Les versions pour Microsoft Azure Blob Storage et Google Cloud Storage devraient suivre.

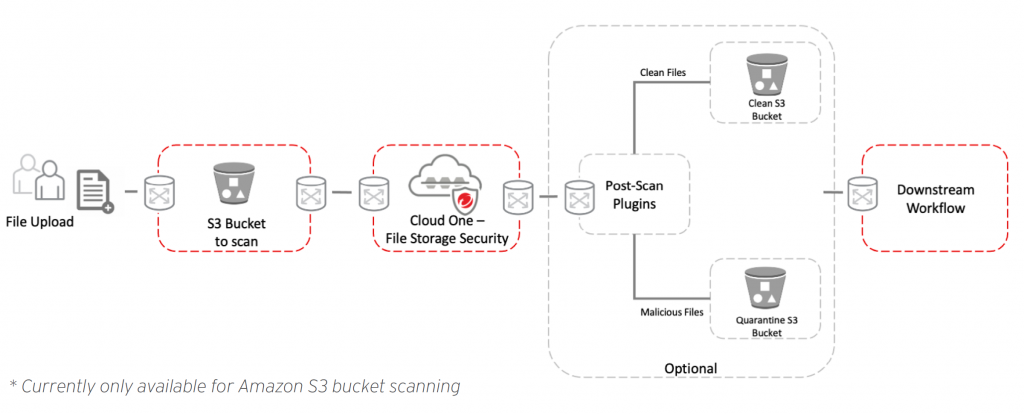

File Storage Security est déployée via un modèle AWS CloudFormation. Ce modèle permettra de déployer l’infrastructure, qui comprend les fonctions AWS Lambda qui ont a été conçu pour scanner les fichiers téléchargés dans les buckets Amazon S3 existants. Pendant le processus d’analyse, les fichiers restent dans le bucket de scan et ne seront pas envoyés ailleurs. Le résultat duscan sera marqué sur chaque fichier. Les administrateurs pourront utiliser des fonctions Lambda personnalisées pour déterminer ce qu’il advient du fichier après son analyse (voir schémas ci-dessus).