« Threat Spotlight » de Barracuda sur les ransomwares, qui explore les principaux schémas d’attaque au cours des 12 derniers mois.

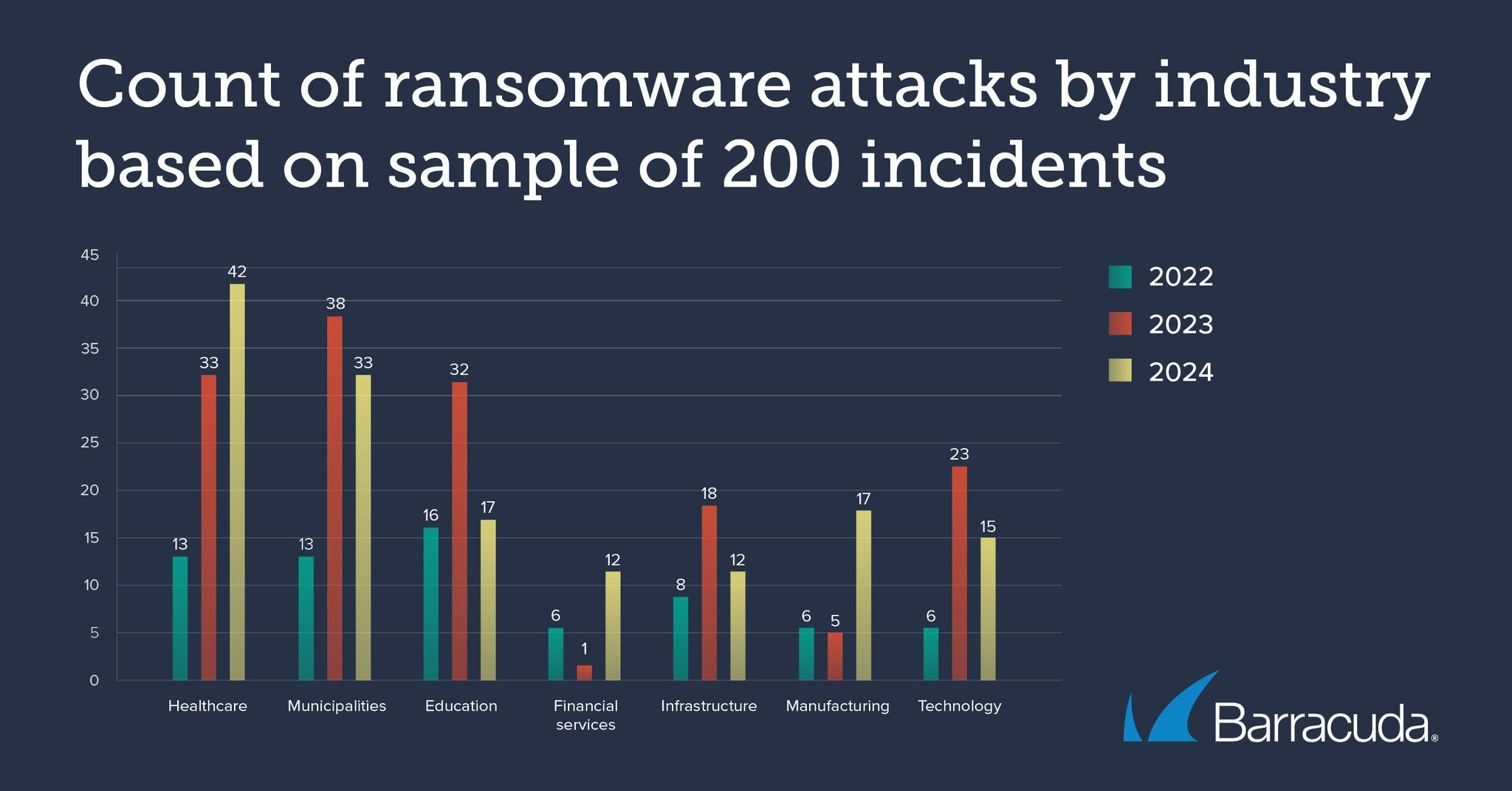

Principal constat : le secteur de la santé reste la cible principale des attaques par ransomware (21 %), devant les administrations publiques (17 %) et les établissements scolaires (9 %). Les chercheurs de Barracuda ont analysé un échantillon de 200 incidents signalés entre août 2023 et juillet 2024, impliquant 37 pays et 36 groupes de ransomware différents. Cet échantillon montre que 21 % des incidents ont touché des organismes de santé, soit une hausse de 2 % par rapport à l’année précédente, tandis que 15 % des attaques signalées visaient l’industrie manufacturière et 13 % les entreprises technologiques.

Par ailleurs, les Ransomeware as a Service (RaaS) ont le vent en poupe. C’est notamment le cas de LockBit, qui a été à l’origine d’une attaque sur six au cours des 12 derniers mois et représente 18 % des attaques où l’identité de l’attaquant est connue.

Des attaques classiques

ALPHV/BlackCat arrive ensuite (14 % des attaques), tandis que Rhysida, un groupe de ransomware relativement nouveau, représentait 8 % des attaques nommées. "Les attaques par rançongiciel peuvent être difficiles à détecter et à contrer. Les différents groupes cybercriminels utilisent toute une panoplie d’outils et tactiques pour déployer un même payload" déclare Adam Khan, VP, Global Security Operations chez Barracuda Networks.Cependant, la plupart des attaquants utilisent les mêmes approches, telles que le balayage, les mouvements latéraux ainsi que le téléchargement de logiciels malveillants. Ces attaques peuvent déclencher des alertes de sécurité qui donnent aux équipes cyber plusieurs occasions de détecter, de contenir et d’atténuer ces incidents avant

qu’ils ne s’amplifient.