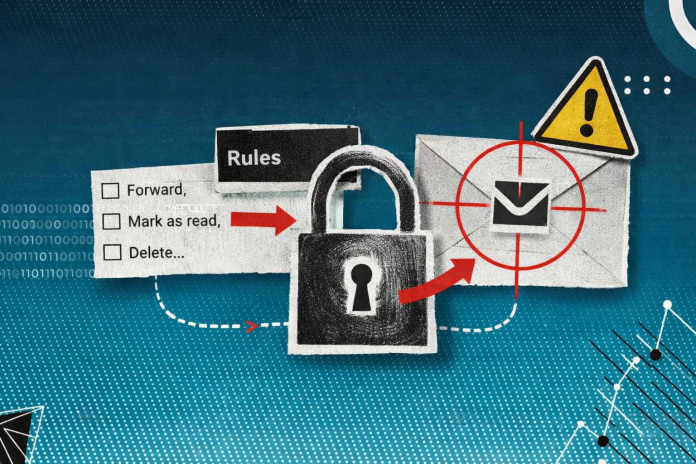

Les investissements en cybersécurité des organisations se sont longtemps concentrés sur la prévention et la détection périmétrique. La phase de post-exploitation, celle qui court dans les minutes et les heures suivant une compromission avérée, est restée le parent pauvre des dispositifs de surveillance. C'est précisément cet intervalle que les attaquants exploitent pour poser leurs jalons de persistance avant que toute alerte ne soit générée.

Au quatrième trimestre 2025, Proofpoint a établi qu'environ 10 % des comptes Microsoft 365 compromis avaient fait l'objet de la création d'au moins une règle de messagerie malveillante dans les instants suivant l'accès initial. Le délai minimal observé entre la compromission et la création de la règle est de cinq secondes, un chiffre qui traduit le degré d'automatisation atteint par les attaquants. Via le Microsoft Graph API ou Exchange Online PowerShell, il est possible de déployer programmatiquement des règles sur des centaines de comptes compromis en quelques minutes, sans interaction manuelle significative.

Une persistance qui survit au changement de mot de passe

La première propriété qui confère aux règles de messagerie leur dangerosité est leur résilience : une règle de transfert ou de suppression reste active après une réinitialisation de mot de passe. Tant que la règle existe, le flux d'information continue de fuiter vers la destination choisie par l'attaquant, qu'il s'agisse d'une messagerie externe, d'un dossier caché ou d'un service tiers. Pour les équipes de réponse à incident qui se concentrent sur la révocation des accès et la réinitialisation des identifiants, cette propriété constitue un angle mort structurel. La règle doit être supprimée explicitement pour mettre fin à l'exfiltration.

Les actions les plus fréquemment observées par Proofpoint dans les règles créées après compromission sont la suppression automatique des messages, le déplacement vers le dossier « Conversation History » et l'archivage silencieux. Ces trois mécanismes poursuivent le même objectif : soustraire à la victime les alertes de sécurité, les notifications de réinitialisation de mot de passe, les confirmations d'authentification multifacteur et les réponses suspectes qui pourraient l'alerter de l'intrusion. L'attaquant achète du temps en manipulant la perception que la victime a de sa propre boîte de réception.

Des noms de règles qui révèlent la confiance des attaquants

L'analyse des noms attribués aux règles malveillantes fournit un indicateur comportemental directement exploitable dans les outils SIEM et SOAR. Proofpoint a établi que les attaquants privilégient des chaînes minimales sans signification : le point simple « . » représente 16 % des occurrences, « ... » 8,5 %, « .. » 8 %, le point-virgule « ; » 6 %, et « ;;; » 4 %. Ce choix délibérément laconique reflète la confiance des opérateurs dans le fait que les règles de messagerie sont rarement auditées. Les kits d‘hameçonnage en mode service (PhaaS) et les scripts circulant sur les marchés clandestins utilisent des noms codés en dur, identiques d'une campagne à l'autre, ce qui facilite leur détection par corrélation comportementale dès lors que les équipes SOC incluent les événements de création de règles dans leur périmètre de surveillance.

Proofpoint documente deux scénarios d'attaque représentatifs. Le premier concerne la fraude à la paie. Dans le cas étudié, un premier compte compromis appartenant à un spécialiste comptable a immédiatement fait l'objet d'une règle déplaçant vers l'archive tout courriel dont l'objet contenait « FW: Payment Receipt ». L'attaquant a ensuite utilisé ce compte pour lancer une campagne d’hameçonnage interne ciblant 45 utilisateurs de la même organisation avec cet objet exact. Parmi les destinataires figurait l'assistante du PDG, dont le compte a été compromis à son tour. Une règle identique, archivant tout courriel contenant « Payroll enrollment », a été immédiatement créée, et une demande d'action frauduleuse liée à la paie envoyée au spécialiste concerné. L'ensemble de la chaîne opérationnelle reposait exclusivement sur des fonctionnalités natives de Microsoft 365.

Le second scénario illustre une attaque de type homme du milieu applicatif. Après compromission d'un compte, l'attaquant crée une règle déplaçant vers le dossier « RSS Subscriptions » tous les courriels provenant d'une adresse Zoho. Il utilise ensuite la messagerie professionnelle de la victime pour s'inscrire sur Zoho Mail et crée un domaine sosie par attaque par homoglyphes, en substituant par exemple le chiffre 0 à la lettre O dans le nom de domaine légitime. Les courriels de vérification envoyés par Zoho sont automatiquement masqués par la règle préalablement installée. L'attaquant intègre les adresses falsifiées en copie dans un fil de messagerie existant avec un fournisseur et prépare une demande de doublon de paiement. Même après la suspension du compte compromis, l'infrastructure Zoho demeure active et exploitable de manière autonome.

La détection par les journaux Exchange Online, un prérequis non optionnel

Les mesures correctives identifiées par Proofpoint s'articulent sur deux niveaux. En prévention, la désactivation du transfert automatique vers des adresses externes dans Exchange Online constitue le premier rempart. Les politiques d'accès conditionnel, imposant l'authentification multifacteur et limitant les protocoles d'authentification héritée, réduisent la surface d'attaque initiale, sans pour autant éliminer le risque lié au vol de jetons de session, principal vecteur de contournement des dispositifs MFA.

Pour la détection, l'activation et l'analyse des journaux Entra ID autour des événements de création de règles de messagerie sont déterminantes. La corrélation entre un premier accès suspect (adresse IP inhabituelle, agent utilisateur inconnu, authentification en dehors des horaires habituels) et la création d'une règle portant un nom minimal dans les secondes qui suivent constitue un signal fort de compromission de compte.

Pour les responsables de la cybersécurité en environnement Microsoft 365, l'enjeu est moins d'ajouter une couche de sécurité que d'inclure systématiquement les événements de création et de modification de règles de messagerie dans le périmètre de surveillance SOC. L'audit trimestriel des boîtes de réception actives, étendu aux comptes dormants que les attaquants ciblent précisément pour leur faible niveau de surveillance, complète utilement ce dispositif.