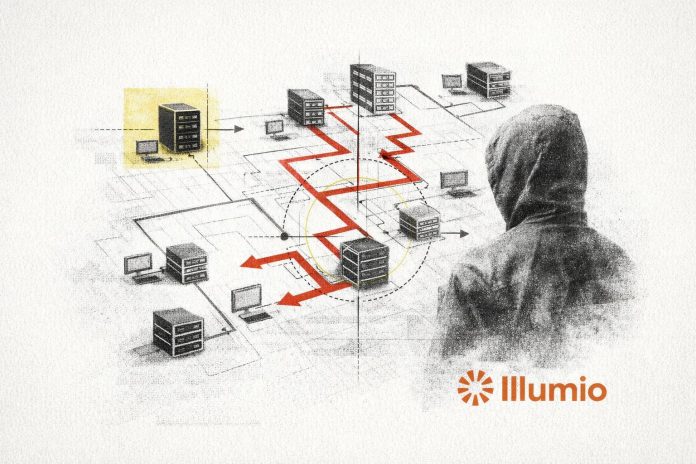

Les agents autonomes qui parcourent les infrastructures d'entreprise à vitesse machine démultiplient la capacité des attaquants à se déplacer latéralement, à cartographier les systèmes interconnectés et à déclencher des effets en cascade avant même qu'une alerte humaine n'ait été traitée. Illumio répond à cette évolution en élargissant la portée de sa plateforme Illumio Insights : là où le confinement des violations ciblait jusqu'ici des charges de travail isolées, il s'étend désormais à une vision dynamique et en temps réel du risque de mouvement latéral à l'échelle du système complet.

L'IA agentique redéfinit les conditions de l'affrontement en cybersécurité. La logique de la microsegmentation repose sur un principe simple : limiter la capacité d'un attaquant à se propager une fois entré dans le système. Pendant longtemps, cette approche s'est appliquée actif par actif, en définissant des politiques de segmentation autour de charges de travail individuelles. Ce modèle atteint ses limites structurelles face aux attaques pilotées par l'IA, qui n'exploitent plus des actifs pris isolément mais les relations entre eux. John Kindervag, Chief Evangelist chez Illumio, pose le diagnostic sans ambiguïté : « Les attaquants exploitent les relations, pas les actifs individuels. Si vous ne pouvez pas voir comment le trafic circule dans votre environnement, vous ne pouvez pas voir l'attaque ni contenir la violation. »

L'enrichissement d'Illumio Insights introduit à cet effet une nouvelle capacité baptisée Network Posture. Elle analyse en continu le trafic réseau réel, les politiques de sécurité en vigueur et leur alignement avec les mécanismes d'application, en les confrontant aux référentiels du secteur. L'objectif est d'identifier les zones de risque de mouvement latéral, y compris les expositions qui ne font l'objet d'aucune exploitation active au moment de l'analyse. La corrélation avec le contexte applicatif et métier permet ensuite aux équipes de hiérarchiser leurs décisions de confinement sur la base du risque réel à l'échelle du système, et non plus d'une évaluation ponctuelle actif par actif.

Network Posture mesure en continue la posture de sécurité

Au-delà de la détection des chemins d'attaque, Network Posture produit une mesure continue de la posture de sécurité dans les environnements hybrides. Cette mesure s'exprime directement dans les termes des référentiels que les équipes sécurité et les auditeurs utilisent : NIST CSF, PCI DSS, SOC 2 et DORA. La correspondance entre le comportement réel du réseau et ces cadres de référence permet un reporting de maturité fondé sur des observations opérationnelles, sans recours à des évaluations déclaratives ou ponctuelles.

Cette dimension de reporting continu présente une pertinence directe pour les organisations soumises aux obligations de NIS2 et de DORA. Ces textes imposent aux entités essentielles et aux acteurs financiers de démontrer l'effectivité de leurs mesures de sécurité, avec une traçabilité documentée. La capacité à produire un état de la posture réseau corrélé à DORA, fondé sur le comportement réel des flux et non sur une déclaration de conformité formelle, constitue un levier opérationnel concret pour les responsables de la sécurité qui doivent justifier leur niveau de maturité auprès des instances de gouvernance et des régulateurs.

La convergence IT/OT comme chantier prioritaire

Illumio étend simultanément son graphe de sécurité aux environnements de technologie opérationnelle via un partenariat approfondi avec Armis. L'intégration apporte l'inventaire, le contexte et les flux des systèmes OT dans l'analyse des chemins d'attaque, permettant aux équipes de visualiser leur exposition sur l'ensemble des environnements IT et OT interconnectés. La visibilité sans agent dans les centres de données sur site complète ce dispositif en révélant les risques de mouvement latéral à travers les environnements sur site et cloud, avec un lien direct vers les mécanismes d'application via des intégrations Fortinet, Check Point et d'autres pare-feux.

La convergence IT/OT représente l'un des vecteurs d'exposition les plus préoccupants pour les secteurs de l'énergie, de la production industrielle et des services critiques. Un réseau OT historiquement isolé, désormais raccordé à l'infrastructure IT pour des raisons d'efficacité opérationnelle, ouvre des chemins d'attaque que les outils de sécurité traditionnels peinent à cartographier dans leur continuité. La capacité d'Illumio Insights à corréler les flux OT et IT dans un graphe de sécurité unifié répond à cette lacune structurelle, en particulier pour les opérateurs d'importance vitale soumis aux obligations de NIS2 sur la sécurité des systèmes industriels critiques.

Vers une investigation SOC fondée sur les chemins d'attaque

Le troisième axe de cette mise à jour concerne les opérations des centres opérationnels de sécurité. Les analystes SOC travaillent aujourd'hui dans des environnements où le volume d'alertes dépasse structurellement leur capacité de traitement. Illumio Insights fait évoluer le modèle d'investigation en corrélant les identités, les vulnérabilités et les relations de trafic à travers l'environnement, pour offrir une visualisation de la propagation des activités suspectes dans le système. Les analystes peuvent ainsi agir sur les chemins présentant le risque le plus élevé, directement au sein de leurs workflows SIEM et de gestion des tickets existants.

Cette grille d'évaluation, centrée sur les résultats plutôt que sur les outils, est précisément celle qu'adoptent les directions sécurité les plus matures, et que NIS2 et DORA rendent progressivement obligatoire pour les organisations dans leur périmètre.