Les cybercriminels ne cessent de se perfectionner, exploitant diverses techniques d’ingénierie sociale et des chevaux de Troie pour cibler plus efficacement leurs victimes

Le phishing ne cesse de se réinventer. Et ça paie. Les téléchargements de phishing ont connu une très forte augmentation, à hauteur de 450 % au cours des 12 derniers mois si l’on se réfère à la dernière étude de Netskope, spécialisé dans le Security Service Edge (SSE) et le Zero Trust.

Cette tendance est favorisée par l’utilisation de techniques d’optimisation des moteurs de recherche (SEO) par les cybercriminels, dans le but d’améliorer le référencement de fichiers PDF malveillants sur les moteurs de recherche populaires, tels que Google et Bing.

Ces PDF incluent notamment des faux CAPTCHA, qui redirigent les utilisateurs vers des sites de phishing, de spam, et d’escroquerie.

Selon son « Cloud and Threat Report : Global Cloud and Malware Trends », les cybercriminels mettent de plus en plus souvent en scène leurs attaques pour éviter les filtres de geofencing et autres mesures de prévention traditionnelles.

Ils tendent à cibler les victimes situées dans une région spécifique au moyen de malwares hébergés dans cette même région. De même, la pluralité de téléchargements de malwares a bien souvent pour origine la même région que la victime.

Ce constat vaut tout particulièrement pour l’Amérique du Nord, où 84 % de tous les téléchargements de malwares par des victimes nord-américaines ont été effectués à partir de sites web hébergés en Amérique du Nord.

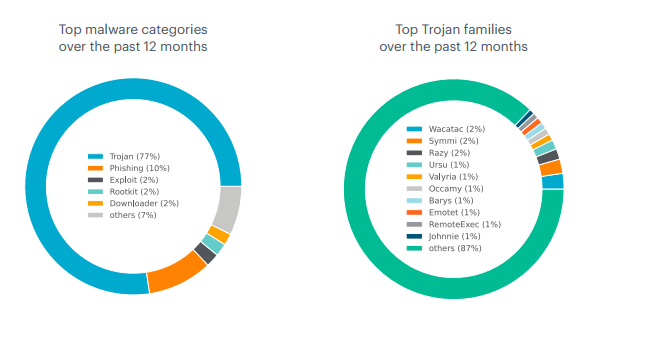

Autre constat : les chevaux de Troie continuent de se montrer efficaces. Ils représentent 77 % de tous les téléchargements de malwares sur le web et dans le cloud, dans la mesure où les cybercriminels utilisent des techniques d’ingénierie sociale pour s’implanter et délivrer diverses charges utiles, notamment des backdoor et des ransomwares.

Aucune famille de chevaux de Troie ne prédomine à l’échelle mondiale. Les dix principales familles de chevaux de Troie ne représentent que 13 % de tous les téléchargements, les 87 % restants résultant de familles moins répandues.

Une chose est sure, le cloud et le web constituent le binôme parfait pour un cybercriminel : 47 % des téléchargements de malwares proviennent d’applications dans le cloud, contre 53 % de sites web traditionnels.

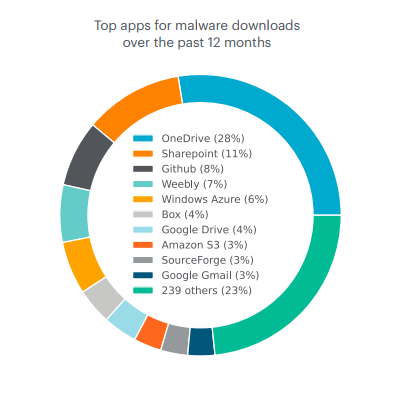

Les applications de stockage dans le cloud les plus populaires continuent d’être à l’origine de la plupart des téléchargements de malwares dans le cloud.

Parmi les autres principaux référencements d’applications dans le cloud, citons celles de collaboration et de messagerie Web. Elles permettent aux hackers d’envoyer des messages directement à leurs victimes sous de multiples formes, notamment des emails, des messages directs, des commentaires et des partages de documents.

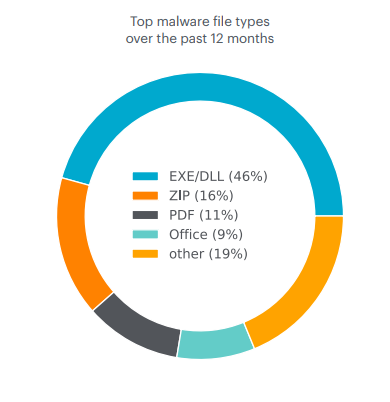

Concernant justement les documents, les fichiers malveillants de Microsoft Office ont chuté à des niveaux pré-Emotet. Par contre, les fichiers EXE et DLL représentent près de la moitié des téléchargements de malwares, les cybercriminels continuant à cibler Microsoft Windows.

Cela s’explique en grande partie par les avertissements proactifs et les contrôles de sécurité mis en place l’année dernière par Google et Microsoft.