Mots clés Cybersécurité

Mot clé: Cybersécurité

La volonté d’investir dans l’IA s’accroît, mais les craintes sécuritaires et de gouvernance restent...

Près de 7 managers IT sur 10 pensent que les technologies basées sur l’IA rendront les équipes plus efficaces, mais 46 % rapportent que leur entreprise...

NetApp étend son alliance avec Google Cloud pour simplifier la migration des applications

NetApp a récemment annoncé l'élargissement de son partenariat avec Google Cloud, introduisant Google Cloud NetApp Volumes, un service de stockage de fichiers géré disponible...

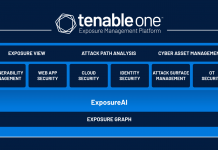

Tenable renforce la sécurité de sa plateforme avec ExposureAI et Exposure Graph

Tenable vient de lancer ExposureAI, une suite de fonctionnalités et de services basés sur l’IA générative, et intégrée à sa plateforme Tenable One. En...

Cyber Booster lance son troisième appel à projets pour dynamiser le secteur cyber en...

Cyber Booster, premier dispositif d’accompagnement dédié aux startups du secteur cyber, a annoncé le lancement de son troisième appel à projets. Depuis sa création...

Telekopye, la boîte à outils des escrocs qui chassent dans les vastes plaines du...

Des chercheurs d’Eset ont récemment dévoilé l’existence de Telekopye, une boîte à outils qui permet, même aux cybercriminels les moins aguerris, de monter des...

Après cinq années de mise en œuvre, quels sont les principaux enseignements à tirer...

Après un peu plus de cinq ans d’application, le RGPD n’a pas atteint tous ses objectifs, mais le bilan reste « globalement positif » pour le...

VMware enrichit Tanzu pour améliorer l’expérience des développeurs et renforcer la sécurité

Cette semaine, VMware a lancé une mise à jour significative de sa plateforme d’application Tanzu. L’un des objectifs principaux est de rendre la plateforme...

Dell dévoile la 16e génération de VxRail, une architecture hyperconvergée basée sur les CPU...

Profitant de l’événement VMware Explore 2023, Dell Technologies a dévoilé sa 16e génération de VxRail, une solution hyperconvergée qui marque une avancée importante en matière de...

L’Europe visée par une campagne massive d’hameçonnage ciblant les utilisateurs de Zimbra

L’Europe est actuellement la cible d’une vaste campagne d’hameçonnage visant les utilisateurs de la plateforme de collaboration Zimbra, comme le révèlent les chercheurs d’Eset....

Queryable Encryption : la nouvelle fonction de chiffrement homomorphique de MongoDB

Lors de sa conférence des développeurs, MongoDB.local Chicago, l’éditeur de MongoDB a dévoilé la disponibilité de sa nouvelle technologie, Queryable Encryption ou cryptographie interrogeable,...