Mots clés Cryptographie

Mot clé: cryptographie

Shadow AI, cryptographie post-quantique, dépendances tierces, les trois angles morts des organisations françaises

Seules 38 % des organisations françaises reconnaissent que leur stratégie de cyberrésilience reste trop centrée sur l’interne, contre 61 % au niveau mondial. Ce résultat flatteur...

Avec Citadel Team, Thales répond au durcissement des exigences sur les communications critiques

Thales renforce l’écosystème sécuritaire souverain avec une solution de communications sécurisées, Citadel Team. Cette solution de téléphonie sur IP destinée aux environnements sensibles, a...

La France muscle sa cybersécurité post-quantique portée par Thales et le CEA

Thales et le CEA inaugurent une coopération inédite entre centres d’évaluation français pour certifier la robustesse des algorithmes de cryptographie post-quantique. Le projet Giverny,...

Thales lance une carte à puce à durcissement post-quantique

Thales annonce le lancement européen d’une carte à puce prête pour l’ère post-quantique. Cette innovation associe des algorithmes résistants aux futures menaces quantiques à...

OVHcloud introduit le chiffrement quantique des certificats SSL, une première mondiale

L’hébergeur européen déploie des certificats SSL basés sur une génération quantique de nombres aléatoires, une première mondiale qui renforce la confidentialité des échanges en...

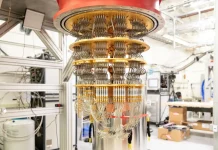

Google annonce la signature numérique à sécurité quantique dans KMS

Les avancées rapides en informatique quantique laissent présager l’émergence, dans un avenir proche, d’ordinateurs quantiques capables de casser les algorithmes de chiffrement asymétrique actuellement...

Cryptographie post-quantique : Eviden sort son module HSM certifié et souverain

Eviden, la filiale du groupe Atos spécialisée dans le digital, le cloud, le big data et la sécurité, annonce le lancement de son offre...

Cryptographie post quantique : comment faire face à la menace quantique ?

Depuis la publication par le NIST des trois algorithmes post-quantiques retenus, les entreprises disposent des outils nécessaires pour se protéger de la menace quantique....

Cryptographie post-quantique, la transition a déjà commencé

Il est tout à fait possible que des acteurs de la menace cyber dérobent et stockent des données et des informations avec pour objectif...

La cryptographie face aux défis de l’ordinateur quantique

La puissance colossale de l’informatique quantique interroge déjà les experts des systèmes de sécurité numérique qui anticipent un possible cassage des algorithmes...