Tel est le constat que fait un rapport d’IBM, qui invite à développer de nouvelles stratégies pour gérer les cyber-risques.

La sécurité était – est encore sur de nombreux projets ! - une réflexion après coup pour de nombreuses applications IoT de la première génération. C’est à dire une préoccupation qui intervient après le développement des produits. Dans ces conditions, le risque augmente que l’Internet des objets devienne l’internet des risques…

Si l’IoT est devenu omniprésent - avec des informations obtenues de données collectées à partir d’appareils connectés qui sont utilisées dans tous les secteurs pour améliorer la productivité, résoudre des problèmes et créer de nouvelles opportunités commerciales et une efficacité opérationnelle - il y a aussi des risques.

L’IoT se développe trop vite...

Le déploiement de technologies IoT à un rythme plus rapide que celui auquel elles sont sécurisées peut engager les organisations sur des dangers importants, et dans l’industrie certainement plus importants que l’opinion publique négative.

Pour les industries manufacturières, les industries chimiques, le pétrole et le gaz, et les services publics, les atteintes à la sécurité peuvent entraîner une contamination à grande échelle, des catastrophes environnementales et même des dommages personnels.

L’IoT est devenu une cible, il représente déjà 30 % de toutes les cyber-attaques. Au Moyen-Orient, 50 % des cyber-attaques sont dirigées contre l'industrie pétrolière et gazière, ce qui a des répercussions majeures sur la sécurité, la productivité et l'efficacité.

Des investissements dans la sécurité encore faibles

L'Internet des objets ne peut pas devenir simplement l'internet des menaces. Les entreprises, en particulier l’industrie et les services publics, doivent développer de nouvelles stratégies pour atténuer et gérer les cyber-risques.

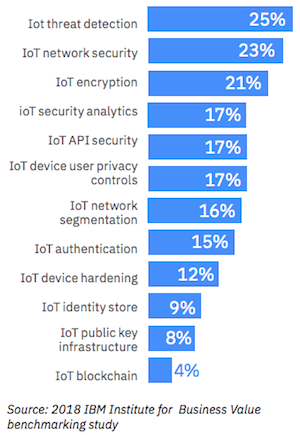

Le rapport d’IBM vient apporter des indications sur les domaines les plus pertinents dans lesquels les organisations qui sont à un stade avancé mettent en œuvre des technologies de protection pour atténuer les risques de sécurité liés à l'IoT.

Les technologies de protection sont principalement

- Le cryptage pour protéger contre les attaques susceptibles de compromettre les informations sensibles et d’entraîner la destruction de biens et d'équipements, ou de créer des problèmes de sécurité personnelle.

- La sécurité du réseau et l’authentification des périphériques pour sécuriser les déploiements entre les périphériques IoT, les équipements de périphérie et les applications et systèmes dorsaux.

- L’analyse de la sécurité pour identifier les attaques et les intrusions IoT potentielles susceptibles de contourner les contrôles de sécurité traditionnels.

- L’identification et l’accession à la gestion qui peut aider les entreprises et les fournisseurs de services à gérer et sécuriser les relations entre les identités et les périphériques IoT.

Source : Rapport « Internet of Threats: Securing the Internet of Things for Industrial and Utility Companies » de l’Institute for Business Value d’IBM

Image d’entête 621109504 @ iStock Askold Romanov