Depuis que détection du phishing a été incluse dans ses pares-feux à la fin du troisième trimestre 2018, Palo Alto Networks a détecté aux environs de 430 000 URL récupérant les identifiants à partir de courriers électroniques et de demandes via des API.

L’Unité 42, l’équipe de chercheurs de Palo Alto Networks, scrute les échanges qui transitent par ses pares-feux pour identifier les schémas et les tendances des cybermenaces. L’examen pointe les URL (HTTP et HTTPS) extraites des e-mails SMTP et POP3 ou soumises via des API. Ces liens sont transférés pour analyse vers WildFire, l’environnement de détection et d’analyse de Palo Alto Networks.

Par respect pour la confidentialité des échanges, le pare-feu n’extrait que les liens et les informations de session associées aux messages électroniques (expéditeur, destinataire et sujet).

Sans surprise, les États-Unis ont hébergé le plus d’URL frauduleuses jusqu’au premier trimestre 2019, mais la Chine est passée en tête au deuxième trimestre. La popularité du kit Kaixin n’y est pas étrangère selon le communiqué de Palo Alto Networks. La Russie oscille entre la deuxième et la troisième place depuis le premier trimestre 2018. En comparaison avec ce trio, les autres pays hébergeurs d’URL frauduleuse viennent loin, très loin, derrière.

Malgré la montée en charge de la Chine, les États-Unis restent le plus grand hébergeur mondial de sites frauduleux en volume. Les cybermalfaiteurs imitent les sites les plus connus pour arriver à leurs fins, comme OneDrive, Google Drive et Office 365.

Une activité synchrone avec les kits d’exploits

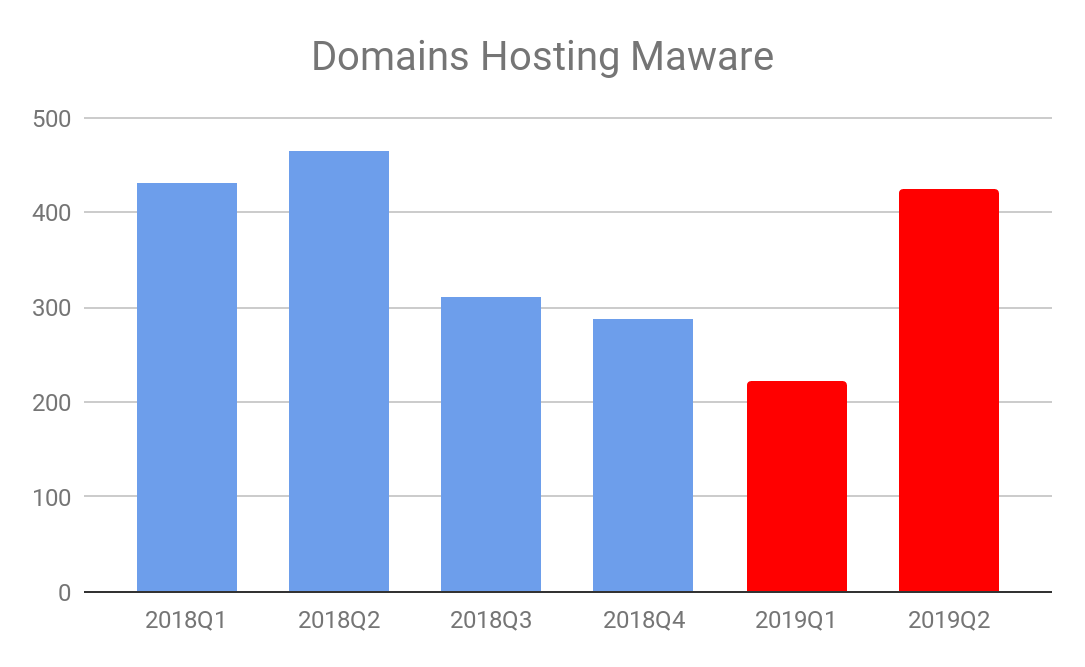

Au premier trimestre de 2019, les analystes d’Unité 42 ont noté une baisse notable de l’activité liée au kit Fallout, tandis qu’ils remarquaient une augmentation de l’activité liée au kit Kaixin. Ce dernier est hébergé principalement en Chine et le suivi des liens montre que « la Chine héberge la plus grande proportion de domaines malveillants pour la première fois depuis le début de leur collecte de données », affirme le communiqué.

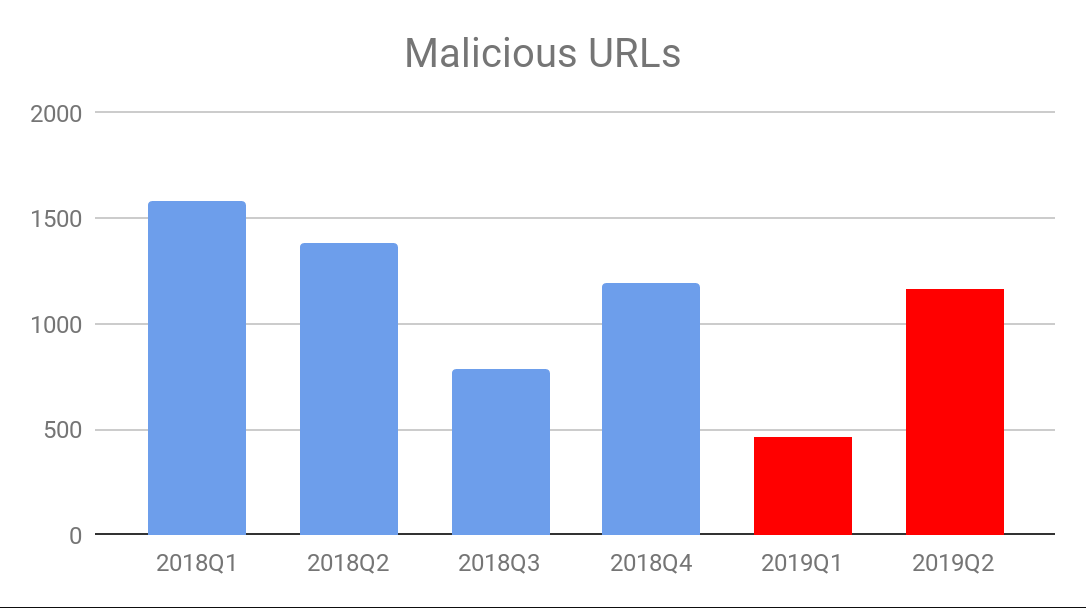

Autre remarque des chercheurs de l’Unité 42, le nombre d’URL frauduleuses fluctue en fonction de l’activité des kits. Au premier trimestre 2019, l’activité des URL frauduleuses a baissé de 61 % par rapport au trimestre précédent. Elle est ensuite remontée au second trimestre, le nombre d’URL frauduleuse est alors revenu à un niveau comparable à celui du dernier trimestre 2018. Cette baisse soudaine suit le déclin du kit Fallout durant le premier trimestre puis la montée en puissance des activités liées au kit Kaixin au deuxième trimestre.

Source : Unité 42, Palo Alto Networks