Zscaler lance une suite de sécurité IA avec inventaire des actifs IA et contrôles...

Zscaler AI Security permet de donner aux organisations un inventaire unifié des applications IA, des modèles et des agents ainsi que des contrôles...

Dynatrace améliore sa plateforme avec des capacités de gestion de la posture de sécurité...

Dynatrace, le spécialiste de l’observabilité et de la sécurité unifiées, annonce l’amélioration de sa plateforme avec de nouvelles capacités de gestion de la posture...

Les 6 formations pour se lancer dans la cybersécurité

En France, les cyberattaques ont quasiment doublé entre 2023 et 2025 selon l'ANSSI (Agence nationale de la sécurité des systèmes d'information). Derrière ce chiffre,...

WithSecure lance un nouveau service de co-monitoring accessible aux entreprises aux moyens limités

Face à la prévalence des cyberattaques, les entreprises qui disposent de peu de moyens, humains et matériels, sont démunies. Pour répondre à leur besoin,...

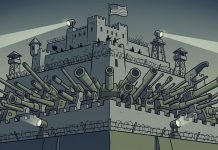

Le gouvernement américain envisage d’enrôler les entreprises privées dans des attaques cyber

Washington préparerait une stratégie nationale de cybersécurité qui enrôlerait explicitement les entreprises privées dans des opérations cyber offensives. Selon les informations révélées par Bloomberg,...

Évolution des cybermenaces : des attaques opportunistes aux stratégies avancées

La cybersécurité est une lutte continue, car les cybercriminels perfectionnent leurs outils et diversifient leurs tactiques continuellement. L’étude de Check Point de novembre détaille...

Les PME prennent la cybersécurité au sérieux mais peinent à mettre en œuvre les...

Devolutions dresse un état des lieux alarmant de la cybersécurité dans les PME en 2025 en soulignant l’écart entre confiance et posture réelle de...

Databricks cible les SOC avec une plateforme IA unifiée pour la détection et la...

Databricks lance Data Intelligence for Cybersecurity, une solution qui unifie la donnée et l’IA pour contrer les menaces pilotées par l’intelligence artificielle. L’éditeur entend...

Check Point AI Factory Security Blueprint, une architecture en quatre couches pour sécuriser les...

AI Factory Security Architecture Blueprint est une architecture en quatre couches pour sécuriser les infrastructures d'IA privées, des serveurs GPU aux API des grands...

Les vulnérabilités des systèmes industriels sont en hausse

Pour les cybercriminels, les fabricants de produits innovants et les grandes entreprises de logistique sont des cibles de forte valeur. L’équipe d’intervention d’urgence de...