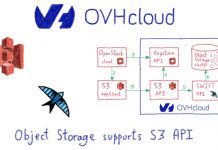

L’offre Object Storage d’OVHCloud est désormais compatible avec les API S3 d’AWS

Object Storage d’OVHcloud propose dorénavant la compatibilité avec les API d’AWS pour la sauvegarde objet sur S3. La solution High Performance Object...

Décoder les compétences et la gestion informatique grâce à l’infrastructure-as-code

Et si l'Infrastructure-as-Code était la solution pour pallier les enjeux liés à la complexification de l'informatique et à la pénurie de talents ?

La gestion informatique...

Expérience Refonte de l’Infrastructure de stockage, RATP

Interview de Francois Bertin, IT Storage Infrastructure Architect & PM à la RATP, réalisé lors de la Convention CRiP 2017

IBM Storage Defender réunit plusieurs solutions unifiant la réplication primaire et secondaire, et la...

Annoncé en mars dernier, IBM Storage Defender est désormais disponible et fait partie du portefeuille IBM Storage for Data Resilience. La solution, développée en...

Des dépenses IT en croissance

Les dépenses informatiques mondiales devraient augmenter de 5 % car les investissements en logiciels et en services restent stables. Seule inconnue : l'impact de l'épidémie de...

Acronis lance un outil de prévention des pertes de données pour les entreprises et...

Acronis met à profit son expertise de la protection des données et sa connaissance des MSP pour proposer un outil de DLP...

Vast Data ajoute une couche de sécurité et des boîtiers NVMe durables à la...

Les versions 4.4 et 4.5 de la plateforme Universal Storage de Vast Data bénéficient de fonctions permettant à Vast Data d’intégrer la protection des...

Les DSI sont confrontés à l’explosion des I/O

La demande des I/O (input/output ou entré/sortie) explose, elle remet en cause la capacité de la DSI à maintenir la rentabilité de ses services.

Selon...

Les tendances du stockage de données

Le stockage de données est l'un des domaines les plus anciens de l’informatique et qui continue d’évoluer régulièrement. Nous vous proposons de faire le...

Sauvegardes : le parachute des entreprises après une attaque par ransomware

Après le cryptage des données essentielles et critiques, suite à une intrusion réussie dans le SI d’une entreprise, le dernier rempart consiste à restaurer...