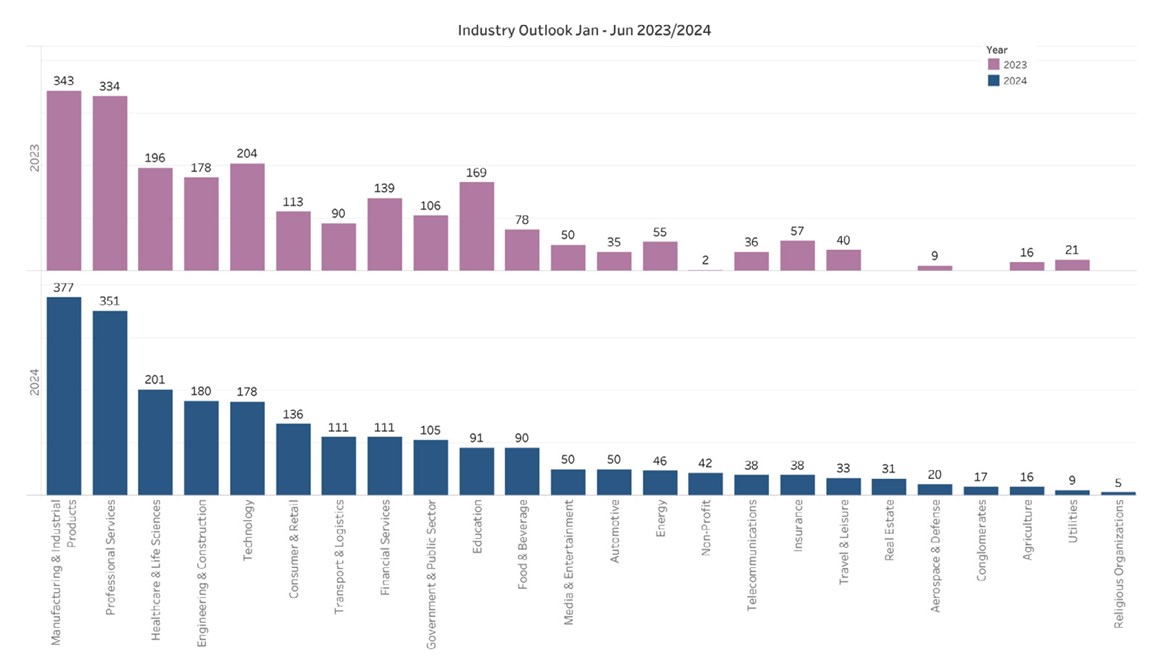

Selon ce rapport, le secteur de la fabrication et des produits industriels reste le secteur industriel le plus ciblé, avec 377 rapports confirmés d’attaques par ransomware et de fuites de bases de données. Dans ce document on apprend qu’en juin dernier, Crown Equipment Corporation (Ohio), avait été la cible d’une cyberattaque. L’incident aurait perturbé les opérations de fabrication de l’entreprise, nécessitant une suspension temporaire de la production et affectant son site web accessible au public.

Toutefois, le secteur des soins de santé et des sciences de la vie a connu une augmentation de 180 % des incidents liés aux ransomwares et aux fuites de bases de données. Les organisations de services juridiques, y compris les palais de justice, et les chaînes d’approvisionnement sont devenues des cibles privilégiées en raison de la richesse de la propriété intellectuelle et des données sensibles qu’elles possèdent.

Fraude et deepfake

L’ingénierie et la construction sont restées une cible constante au cours des premiers semestres 2023 et 2024, les États-Unis ayant subi le plus gros des cyberattaques au cours du premier semestre 2024, avec une augmentation stupéfiante de 46,15 % par rapport à 2023. En ce qui concerne les tactiques et les techniques employées par les cybercriminels, le rapport note une augmentation très élevée (+ 3 000 %) des tentativesde fraude par deepfake.

Début 2024, Keating Consulting Group, un fournisseur de services de comptabilité, a été la cible d’une attaque frauduleuse : un acteur malveillant a lancé l’attaque en envoyant un courriel d’hameçonnage à un comptable externe employé par le cabinet. Le contenu

de l’e-mail a trompé le destinataire, l’amenant à divulguer des informations sensibles sur les comptes clients, y compris des adresses e-mail, des noms complets et

des soldes en souffrance.

Autre exemple cité dans ce rapport : le groupe Arup, une société mondiale de conseil en ingénierie (Londres), a été la cible d’une escroquerie par ingénierie sociale impliquant des deepfakes. Cette action a entraîné des transferts financiers non autorisés d’environ 25,6 millions de dollars. Dans le même temps, les compromissions de courriers électroniques d’entreprise (BEC) ciblent désormais les petites entreprises.

Enfin, les cybercriminels utilisent de plus en plus les référentiels de codes de logiciels libres pour lancer deux grands types d’attaques : les attaques par confusion de référentiel et les attaques de la chaîne d’approvisionnement par lesquelles ils espèrent injecter des programmes malveillants dans les applications en aval.